Grab Bag 3: プールパーティの修正、フィンガープリントプロテクションの改善、デバウンシングの増強、そしてChromium依存の低減

この記事は、Braveの新たに追加されたり、今後実装予定であるプライバシー機能について説明する継続的なシリーズの15回目の記事です。今回は、ソフトウェアエンジニアのAleksey Khoroshilov、シニアソフトウェアエンジニアのMark Pilgrim、フィルターリストエンジニアのRyan Brown、シニアソフトウェアエンジニアのMax Karolinskiyによる対応について紹介します。この投稿は、プライバシーディレクターのPeter Snyderが執筆したものの日本語訳です。

要約(TL;DR;)

Braveは、一般的なブラウザの中で最も積極的で広範なプライバシー保護を提供し続けています。Braveのデスクトップ版とAndroid版には、以下の機能が追加されます。

- 最近発覚したプールパーティの脆弱性を修正

- ブラウザのフィンガープリントに対する保護の強化

- 大量のバウンストラッカーからの保護

- Chromiumにおけるプライバシー侵害機能のさらなる削除

以下にそれぞれの詳細を記述します。

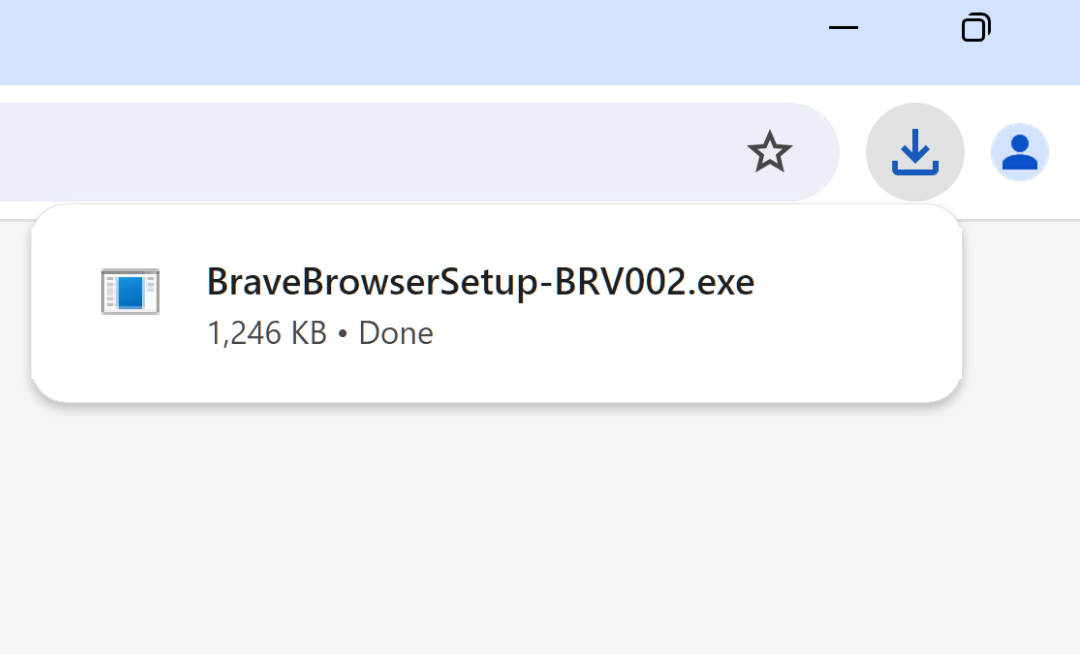

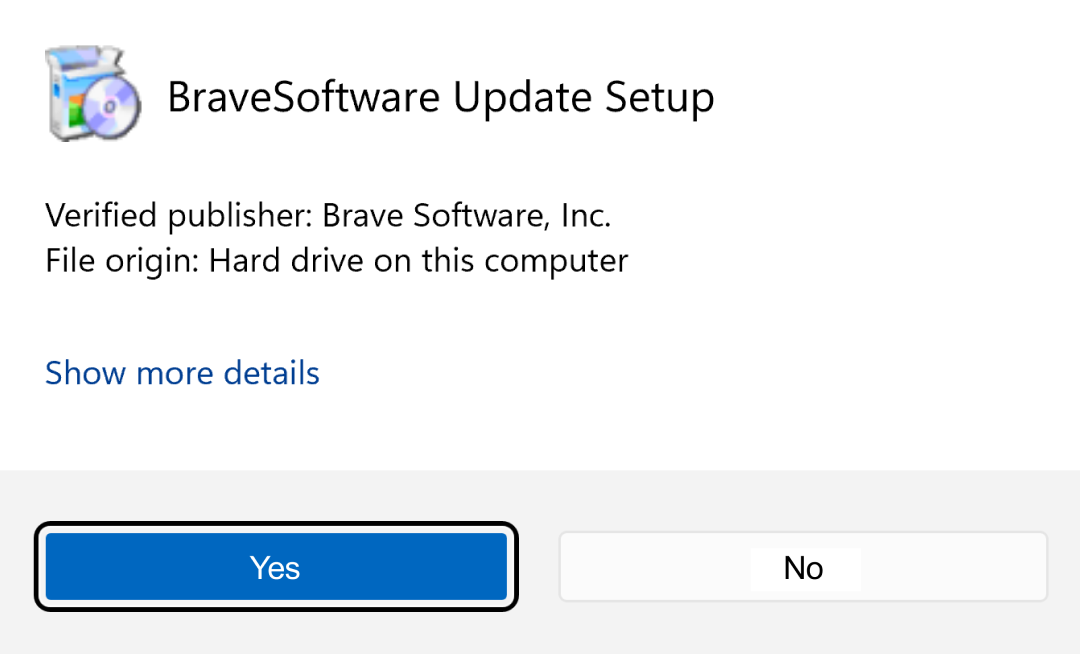

Note: バウンストラッキングの改良は、すべてのBraveユーザに対して既に配備されています。他の3つの変更は、Brave 1.35で追加されます。

1. クロスサイトトラッキングの脆弱性 “Pool-Party"の修正

Brave 1.35から、Braveには現在判明している形態のプールパーティアタックすべてに対するプロテクションが組み込まれます。あらゆるブラウザは、プールパーティアタックに対して脆弱ですが、その中にはより顕著に脆弱なものもあります。実際にプールパーティアタックからユーザを守るブラウザが現在二つ存在しますが、Braveはその中の一つです1。

Braveは、WebSocket接続のグローバルな接続に対する制限をサイトごとに分割(パーティショニング)し、すべてのサイトにおいて、一度に最大30までのWebSocket接続に制限させることで、ユーザをプールパーティアタックから保護します(補足:当初の投稿時はサイト毎に最大10までのWebSocket接続でしたが、その後サイト表示関連の理由により30に修正しました)。この変更により、サイトがグローバルなWebSocketプールを使用してサイトを横断した通信をすることができなくなりました。(Braveの研究者が過去に特定したグローバルなサーバ送信イベントプールを使用するタイプのプールパーティアタックについては、Braveユーザが脆弱であったことはありません。このプールパーティアタックは、WebKitベースのブラウザでのみ起こり得ます)。

プールパーティアタックは、ブラウザがどのように実装されているかによって攻撃対象となり得る攻撃手法の一つです。ブラウザのリソースが制限され(例えば、サイトがアクションを実行できる回数に制限がある)、プライバシー境界を越えて情報が共有される(例えば、複数のサイトが限られたリソースの同じプールから情報を引き出す)場合に、ブラウザが意図しなかった方法で攻撃者が通信をすることにより悪用される可能性があります。例えば、トラッカーはこれらの技術を利用して、他のブラウザでは防御が可能であるにもかかわらず、異なるサイト上のアイデンティティをリンクし、ユーザをトラッキングすることができます。

Braveユーザは、現在判明しているほぼすべての形態のプールパーティアタックから保護されるようになりました。Chromiumベースのブラウザで確認されたその他のプールパーティアタックの手法は、Webトラッカーには適さないほど実行が困難です。これらの攻撃の形態は、すぐに期限が切れるリソース(例:DNS 同時リクエスト数の制限)を使用するか、一般的ではない構成(例:ChromiumブラウザでHTTPSプロキシを使用するよう構成した場合)でしか実行できないか、非常に低帯域(例:グローバル WebSpeech ハンドルを使う)であるかのいずれかになるからです。

Braveは今後もプールパーティアタックについて注視を続け、ユーザを守ります。私たちは、標準化団体や他のブラウザベンダーと協力し、プールパーティアタックが可能となってしまう新たな提案には反対していきます。

2. 音声合成を用いたブラウザフィンガープリンティングの防止

バージョン1.35よりBraveはWebサイトがSpeechSynthesis APIを悪用してBraveユーザをフィンガープリント(追跡)することを防止します。これらの新しい防御は、フィンガープリント保護に対するBrave独自のランダム化を用いたアプローチに基づいています。

トラッカーがフィンガープリントを用いる際に少量の「ノイズ」を追加することで、Braveは必要な機能を維持したままトラッカーがユーザを特定することを防ぎます。フィンガープリントをランダム化することでユーザのプライバシーは守られます。このことはBraveは一般的なブラウザの中で最も強力なフィンガープリントに対する保護機能を維持し続けていることを意味します。

3. バウンストラッカーを撃退する新たなルール

Android版とデスクトップ版のBraveでは、さらに多くのバウンストラッカーに対する保護機能を追加しました。Braveは、バウンストラッキングからユーザを保護するために、「デバウンス」と呼ばれる(ブラウザベンダーの中では)ユニークな機能を搭載しています。Braveは、防御対象とするバウンストラッカーの数を増やしており、今後も発見され次第、対策対象に追加していきます。

バウンストラッキングは、オンライン・トラッキングの一種で、Braveのようなプライバシー重視のブラウザがサードパーティーのクッキーをブロックしたり、パーティショニングするようになったことで、より一般的な手法になりつつあります。トラッカーが機能する主な方法は、サイトに(Google Analytics、Facebookのいいねボタンなどの)トラッカーコードを埋め込み、サードパーティークッキーを使用してサイト間で同じ識別子を送信することです。ブラウザはこのようなトラッキングを防ぐために、サードパーティーのクッキーをブロックしたり、パーティションを設定したりするようになりました。これにより、同じトラッカーが異なるサイト間でのユーザを特定しようとすることを防ぐことができます。トラッカーはもはや各サイトから同じクッキー(識別子)を受信できないため、トラッカーはそれぞれのリクエストが同じ人から来たと認識することができなくなるのです。バウンストラッカーは、このような保護機能に対して、参照元サイトとリダイレクト先サイトの間に入り込み、追跡を続けようとします。この手法によりトラッカーは、同一人物が両方のサイトを訪問したことを知ることができ、時間をかけて詳細なユーザプロファイルを構築することができます。

Braveのデバウンシング機能は、トラッカーがサイト間に挿入されていることを識別し、トラッキングサイトをスキップすることで機能します。Braveはトラッキングサイトにはアクセスせず、直接目的のサイトを訪問します。

Braveのバウンストラッキング対策は、他のブラウザで提供されているものよりも強力で堅牢です。他のブラウザは、トラッキングをしている中間サイトを読み込み、その後すぐにそのサイトが使用したストレージをクリアします。この場合、一部のトラッカーは依然として動作可能となるのです(たとえば、バウンストラッカーが受け取るURLにユーザー識別子が含まれている場合や、バウンストラッカーがフィンガープリンティングによってユーザーを再識別できる場合など)。

私たちのデバウンシングルールはオープンに公開されており、他のプライバシー改善プロジェクトがこのリストを使用したり、貢献することも歓迎しています。Braveは、外部で管理しているプライバシーを向上させるリストを使用したり、改善に貢献したりしています。私たちのデバウンシングリストが同様に他のWebプライバシーツールに役立つことを願っています。

4. Network Information APIの除去

Braveのバージョン1.35以降では、標準外のNetwork Information APIのサポートを削除しています。この機能は、Chromium ブラウザおよび Firefox の一部のバージョンで利用可能であり、サイトやトラッカーがユーザのネットワークに関する詳細な情報を取得することを可能にします。たとえば、サイトやトラッカーは、接続タイプ(「イーサネット」、「ブルートゥース」、「3g」など)、ネットワーク品質の変化(Wi-Fi からモバイルなど)、ユーザがローカルネットワークを変更したこと(ローカルネットワークは、ユーザに設定されるIP アドレスを変更できるため)などを検出することが可能です。

Network Information APIは、Webユーザに受け入れがたいプライバシーリスクをもたらしています。これらのAPIは、追跡者や攻撃者がユーザのフィンガープリントを取得したり、ユーザがいつ旅行中か、いつ外出中かを調べたり、匿名化VPNを経由して接続しているかを知ることが可能です。Brave 1.35では、Shieldsの設定に関わらず、これらのAPIの機能は無効化されています。Braveユーザは brave://flags でこの機能を有効にすることができますが、私たちはこれを推奨していません。

Network Information APIの削除は、Braveが削除や無効化するChromium機能の長いリストの中で、直近で取り組めたものに過ぎません。BraveはChromiumを積極的に変更や、設定、機能追加を行い、Braveユーザに最高のWeb体験を提供します。Chromiumで利用できる強力なセキュリティ機能と、一般的なWebブラウザで利用できる最高のプライバシー保護が組み合わされています。