CNAME

Was ist CNAME?

Eine Abkürzung für Canonical Name, CNAME ist eine Art DNS-Eintrag, der verwendet wird, um einen alternativen oder sekundären Domain-Namen mit seinem Haupt-Domain-Namen zu verknüpfen. Der zurückgegebene kanonische Name kann dann verwendet werden, um die IP-Adresse nachzuschlagen.

Das DNS (Domain Name System) ist die Karte, die den menschenlesbaren Website-Namen (wie example.com) mit der zugehörigen numerischen IP-Adresse (wie 203.0.113.43) verknüpft. Manchmal ist der angeforderte Website-Name nicht der Kernname, der direkt mit der IP-Adresse verknüpft ist. In diesem Fall enthält die DNS-Tabelle einen CNAME-Eintrag, der den angeforderten Namen (wie z. B. search.example.com) auf den kanonischen Namen (in diesem Fall example.com) abbildet. Dann wird eine zweite DNS-Abfrage mit dem kanonischen Namen durchgeführt, um die IP-Adresse zu finden.

Warum gibt es CNAME-Einträge?

CNAME-Einträge erlauben es einem Domain-Besitzer, Anfragen für verschiedene Subdomains alle an eine einzige IP-Adresse zu richten. Sobald die Anfrage an die IP-Adresse gelangt, wird der Webserver dann genau bestimmen, welche Seite angefordert wurde, und diesen Inhalt bereitstellen. Setzt unser Beispiel einer Anfrage für search.example.com fort, wenn die Anfrage bei der richtigen IP-Adresse für example.com ankommt, liest der Webserver die ursprünglich angeforderte Website (search.example.com) und gibt die Suchseite zurück. Ein ähnlicher Prozess erfolgt, wenn ein Benutzer support.example.com anfordert.

CNAME-Einträge erlauben auch, häufige Fehler umzuleiten, z. B. wenn eine Anfrage für example.net einen Benutzer zu example.com weiterleitet.

DNS-Einträge für diese alternativen Namen könnten alle direkt zur IP-Adresse mit einem einfachen DNS-Eintrag statt eines CNAME-Eintrags verknüpft werden. Aber wenn sich die IP-Adresse ändert, müssten all diese Einträge aktualisiert werden. Indem alle alternativen Namen auf den kanonischen Namen verweisen, müsste nur ein einziger DNS-Eintrag (und damit die IP-Adresse) aktualisiert werden. CNAME-Einträge machen das DNS einfacher zu warten und weniger fehleranfällig.

Sind CNAME-Einträge sicher?

Jeder DNS-Eintrag, einschließlich eines CNAME-Eintrags, ist anfällig für verschiedene Arten von Angriffen. Die häufigsten Begriffe für diese Angriffe sind Hijacking, Spoofing und Cache-Poisoning. Die genaue Methode dieser Angriffe kann variieren, aber alle streben danach, die Benutzeranforderung von einer legitimen Website auf eine alternative (oft gefälschte) Website der Wahl des Angreifers umzuleiten. Die Umleitung kann für Phishing, zum Anzeigen von Anzeigen oder zum Erfassen von Daten oder zur Zensur von Inhalten durchgeführt werden. (Der Brave Privacy Glossar-Eintrag für DNS enthält weitere Informationen zu diesen Sicherheitsrisiken.)

Zwei häufige Angriffe auf CNAME-Einträge werden “Cloaking” und “Dangling Name”-Angriffe genannt. Bei einem Verschleierungsangriff platziert ein Hacker einen irreführenden CNAME-Eintrag in die DNS-Tabelle, um Ad-Blocker zu umgehen, die Anzeigen von Drittanbietern und Tracker ablehnen, indem sie DNS-Anfragen mit einer bekannten Liste unerwünschter Domains vergleichen. Ein verdeckter CNAME-Eintrag kann sehr ähnlich aussehen wie ein Name, der mit dem kanonischen Namen einer legitimen Webseite assoziiert wäre. Eine andere Cloaking-Taktik besteht darin, ständig den kanonischen Namen zu ändern, den der CNAME-Eintrag zurückgibt, und so immer einen Schritt vor den Daten des Blockers über zu blockende Domains zu bleiben. Wenn der Blocker das Cloaking nicht erkennen kann, wird der unerwünschte Inhalt im Browser des Benutzers geladen.

Ein verwaister CNAME-Eintrag ist einer, der legitim war, aber seitdem aufgegeben wurde—vielleicht weil die ursprüngliche Seite entfernt oder umbenannt wurde. Ein häufiges Beispiel hierfür ist ein Laden auf einem Marktplatz—sagen wir example.etsy.com. Wenn der Verkäufer seinen “example”-Laden einrichtet, wird ein CNAME-Eintrag in die DNS-Tabelle hinzugefügt, der “example.etsy.com” auf den kanonischen Namen “etsy.com” abbildet. Wenn der Verkäufer den Laden schließt und der CNAME-Eintrag nicht aus der DNS-Tabelle gelöscht wird, wird dieser Eintrag zu einem verwaisten Namen und kann von Hackern übernommen werden. Jeder, der dann versucht, “example.etsy.com” zu besuchen, wird stattdessen zu einer Seite der Wahl des Hackers weitergeleitet.

Schutz vor CNAME-Hacking

DNS wurde ursprünglich in den frühen Tagen des Internets entwickelt. Seine Erfinder sahen die Bedrohungen durch böswillige Akteure, denen wir heute gegenüberstehen, nicht voraus und haben daher keine Sicherheitsmaßnahmen in sein Design aufgenommen. DNS-Angriffe, einschließlich solcher auf CNAME-Einträge, können sehr schwer zu erkennen sein. Ohne eingebaute Schutzmaßnahmen im DNS liegt es an Website-Besitzern und Benutzern, wachsam zu bleiben und verfügbare Werkzeuge zum Schutz zu nutzen.

Website-Besitzer können mehrere Schritte unternehmen, um ihre DNS-Tabellendaten vor Angriffen zu schützen, darunter:

- Verwenden Sie ein Protokoll namens DNSSEC (für Domain Name Server Security Extensions), um einer DNS-Tabelleneintragung eine digitale Signatur hinzuzufügen und zu überprüfen, ob der Eintrag authentisch ist. Dieser Authentifizierungsschritt verhindert, dass Website-Benutzer zur falschen Seite geleitet werden.

- Überwache den Website-Verkehr auf plötzliche Änderungen. Wenn die Anzahl der Besuche plötzlich oder signifikant sinkt, könnte dies darauf hinweisen, dass ihre DNS-Einträge auf irgendeine Weise entführt wurden und potenzielle Besucher umgeleitet werden.

- Überprüfe regelmäßig DNS-Einträge, um sicherzustellen, dass sie nicht geändert wurden.

Es gibt auch Dinge, die du tun kannst, um zu vermeiden, zur falschen Website weitergeleitet zu werden, und um sich zu schützen, wenn du mit bösartigem Inhalt verbunden bist:

- Verwende ein VPN, insbesondere bei einer öffentlichen Wi-Fi-Verbindung. Dies kann vor Man-in-the-Middle-Angriffen schützen, bei denen versucht wird, den Verkehr zwischen Ihnen und dem DNS-Server abzufangen.

- Überprüfe, wenn eine Website geladen wird, ob es diejenige ist, die du willst. Auch wenn es richtig aussieht, stelle sicher, dass die tatsächliche Website-Adresse korrekt ist (z. B. “example.com” und nicht “examplllle.com”). Überprüfe die Adressleiste des Browsers auf “https://” (nicht “http://”).

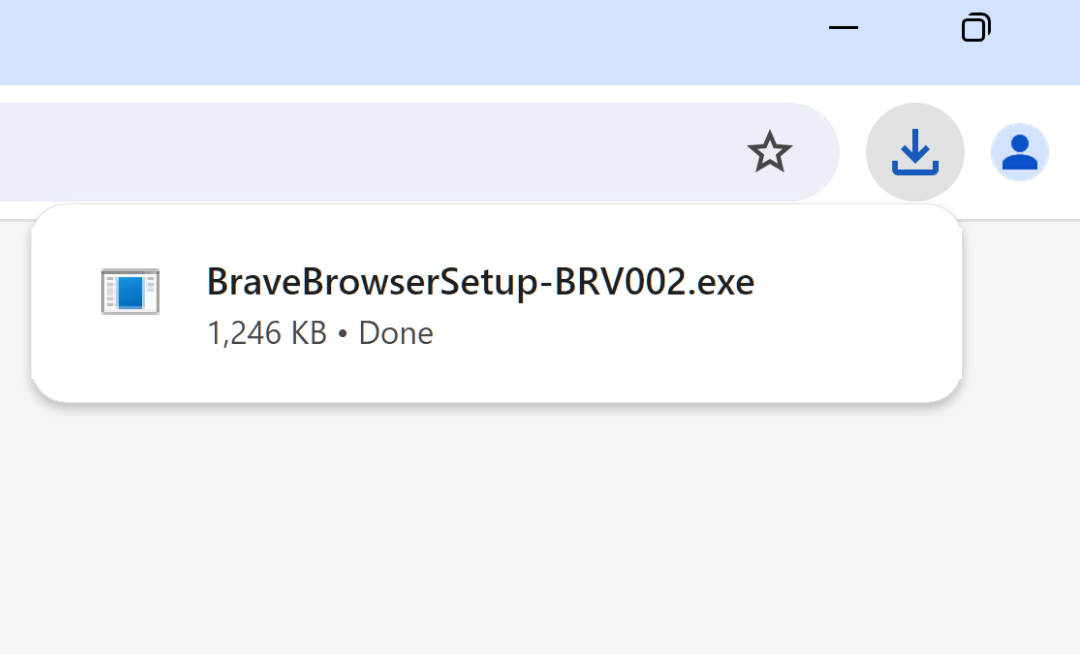

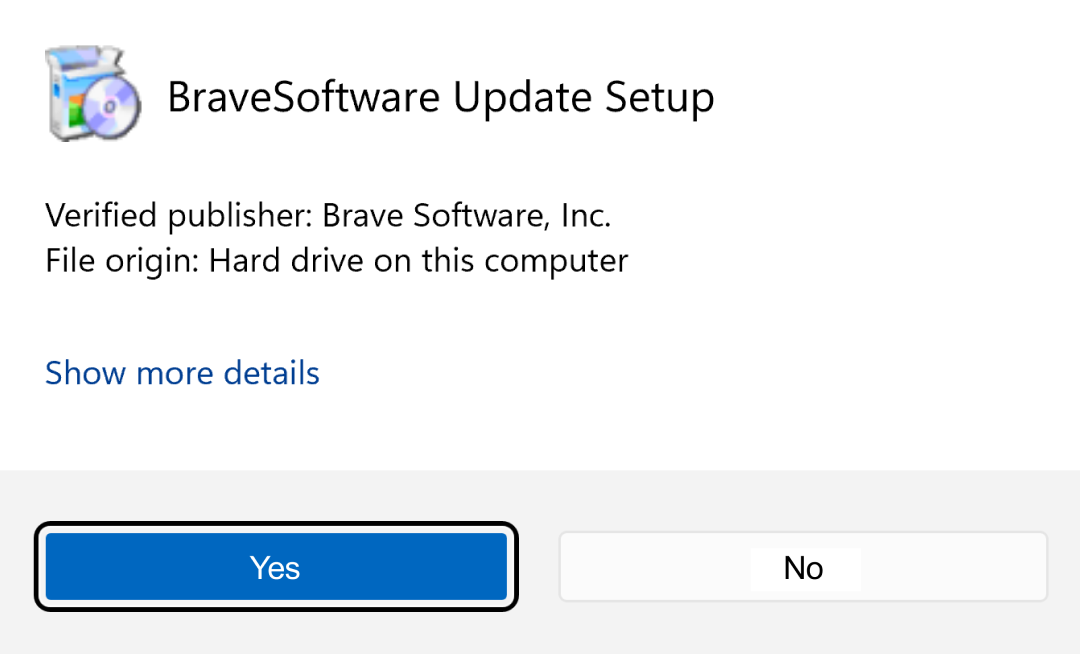

- Halte alle Software, einschließlich Antivirus-Software, auf dem neuesten Stand. Dies kann helfen zu verhindern, dass Malware installiert wird, falls du auf einer bösartigen Website landest.

- Wenn du deinem ISP nicht vertrauen und du einen alternativen DNS-Server findest, dem du vertraust, konfiguriere dein Gerät so, dass es diesen alternativen Server verwendet.

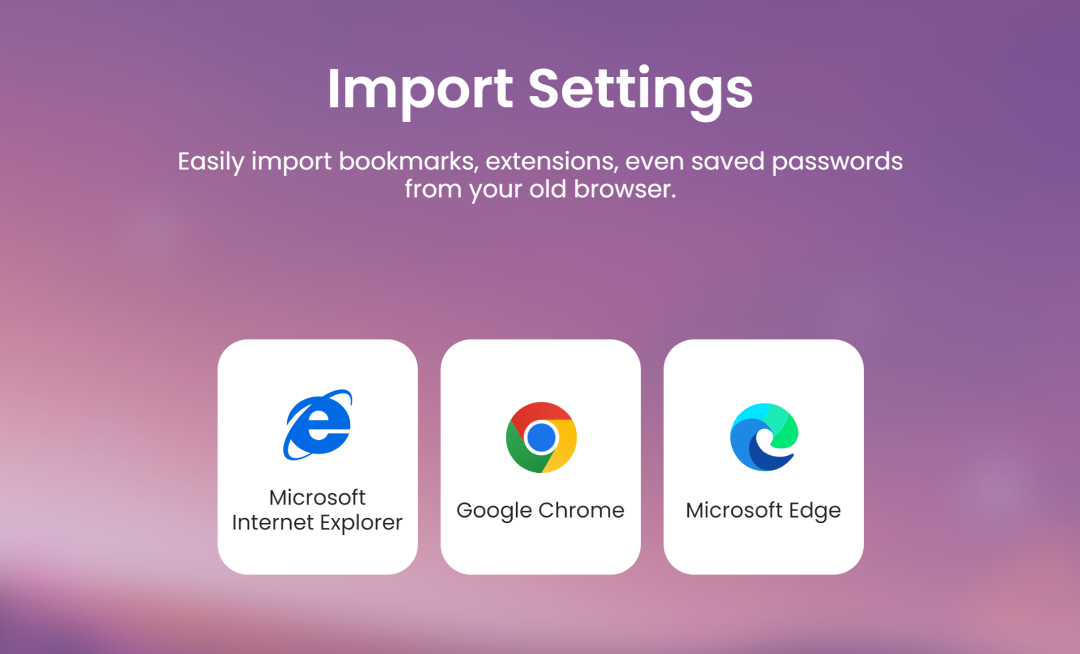

- Verwende den Brave Browser—seine erweiterten Ad-Blocking- und Tracker-Blocking-Funktionen bieten zusätzlichen Schutz gegen CNAME-Verschleierung.