プライバシーのデザイン:プロキシ構成の公開

Braveでは、インターネット上でのユーザーのトラッキングを最小限に止めるべく日々取り組んでおり、これにはBrave自身が運営するサービスも含まれます。しかし、ユーザーの皆様が私たちの言葉を鵜呑みにするのではなく、プライバシー機能の状態を確認できるものにするよう心がけています。

私たちの機能の多くは、さまざまなプロバイダーで構成されたサービスにより成り立っています。私たちは、その構成がどのように皆様のプライバシーを保護しているかを確認できるようにしました。皆様のデータですから、それがどのように扱われているかを皆様にお知らせするのはとても大切なことです。以下、その詳細を説明いたします。

アドレス・プライバシー

デバイスがインターネット上でデータを送受信するとき、デバイスはインターネット・プロトコル(IP)アドレスを使って自分自身を特定します。これは、インターネットがどのように機能するかという本質的な部分です。アドレスは必ずしも固有で、同じものが長く使えるとは限りませんが、あなたがアクセスするサイトがこれらの識別子をチェックすることは避けられないことです。アドレスがなければ、Webは機能できないのです。

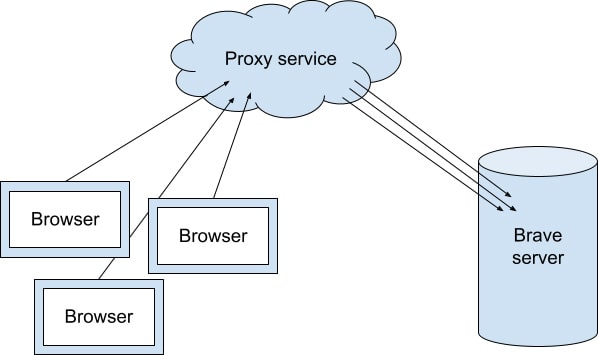

この潜在的なリスクに対処するため、私たちはしばしば、アクセス者がプロキシを介して私たちのサイトやサービスに接続するようにしています。プロキシはアクセス者のIPアドレスを見ますが、私たちのサーバーにリクエストを転送する際、私たちはアクセス者の実際のアドレスではなく、プロキシのIPアドレスだけを参照します。トラフィックは暗号化されているので、プロキシはアクセス者の会話について何も知ることができず、アクセス者と私たちだけの秘密となります。

たとえば、Brave Rewardsを有効にしたり、Braveニュースを使用したりする場合、ブラウザが表示する項目は、ユーザーのデバイス上でローカルに決定されます。あなたのプライバシーを保護するために、プロキシを経由するプライベートコンテンツ配信ネットワークを通じて、私たちは必要となるコンテンツの一部をダウンロードします。

残念ながら、ユーザトラッキングが非常に普及しているため、ほとんどのプロキシサービスには、元の訪問者のIPアドレスを転送するか、リクエストの内容を復号化するか、その両方を行うオプションがあります。しかしこれは私たちの思想とは正反対です! もしもプロキシを使うようにサイトを設定するときは、これらのオプションをすべて無効にすることが重要です。

構成の確認

Braveが使用するプロキシの現在の設定を確認するために、監査ページにアクセスし、各サービスの設定を確認することができます。プロキシを使ってIPアドレスとコンテンツリクエストを分離しているサービスのドメイン名でリストアップされています。

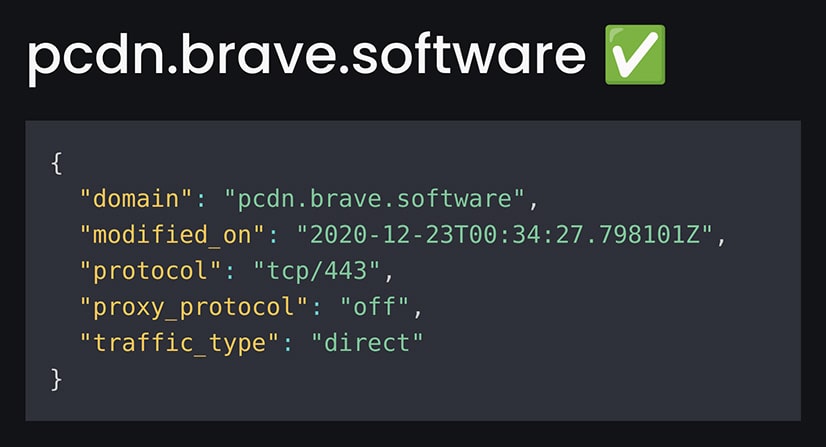

正常な構成は以下のように表示されます。

構成情報の取得や表示に関するログを見てみると、このようになります。

{

"domain": "pcdn.brave.com",

"modified_on": "2020-06-25T23:16:38.918708Z"

"protocol": "tcp/443",

"proxy_protocol": "off",

"traffic_type": "direct",

}これは、プライベートコンテンツ配信ネットワーク用のCloudflareのSpectrumプロキシの設定を制御するキーバリューを表示しています。

- domain: これは、プロキシが転送するWebサイトを記述しています。これをあなたが確認しようとしているBraveサービスのエンドポイントと照合してください。Cloudflareはこのドメイン名のトラフィックを受け入れ、IPアドレスを取り除くため、最初に自身の内部サーバーにトラフィックをルーティングしています。

- modified_on: 構成が最後に更新された日時です。

- protocol: tcp/443はプロキシが通常の暗号化されたhttpsトラフィックを受け入れたことを示しています。

- proxy_protocol: これは通常 “off” になっています。プロキシ・プロトコルを通じてIPアドレスを転送していないことを表します。つまり、BraveはトラッキングのためにIPアドレスを使用できないことを意味します。

- traffic_type: “direct"と表示されているこの値は、httpsトラフィックが復号化されずに直接Braveのサーバーに転送されることを意味します。CloudflareはクライアントのIPアドレスを見ますが、リクエストの内容やそれに対する私たちのサーバーの応答については何も分からないということを意味します。

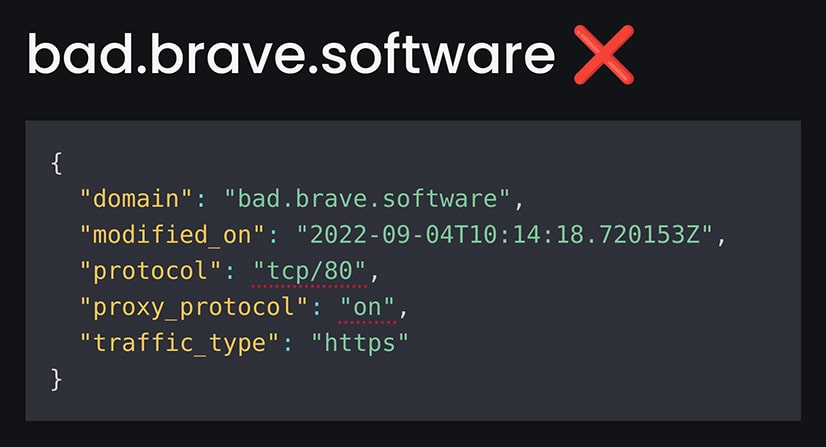

一方、エンドポイントがIPアドレスで訪問者を追跡できるように設定されている場合は、このように表示されます。

上記の例では、暗号化されていないhttpポートを使用し、元のクライアントのIPアドレスを渡しています。この設定の問題点を一目で確認できるように、「X」と点線の下線を付けました。

このような値を公開することで、これらのサービスに接続するクライアントをトラッキングできないことがある程度保証されます。設定データは Cloudflareから直接送られてきたものなので、実際のプロキシパラメータを正確に表します。また、クエリーは GitHub によって処理されるので、私たちはこれらの情報を公開前に書き換えることはできません。

よりテクニカルなユーザーは、ページ下部にある GitHub Actions のワークフローログを参照し、GitHub の管理下にあるランナーによってデータが正しく取得されたことを確認することもできます。(このページのデータにアクセスするには、GitHub にログインする必要があります。)

ぜひご覧になってください!