Whitelist

Was ist eine Whitelist?

Eine Whitelist ist eine Liste von vorab genehmigten Entitäten oder Ressourcen, die als sicher oder akzeptabel gelten. Eine Whitelist von Entitäten kann angeben, wer Zugang zu einem System hat oder mit wem eine Kommunikation sicher ausgetauscht werden kann. Eine Whitelist von Ressourcen kann Websites, Software oder Anwendungen enthalten, die als sicher identifiziert wurden. Die Verwendung einer Whitelist verbessert die Online-Sicherheit, indem unerwünschte Interaktionen mit Hackern, Phishing oder malware-bezogenen Aktivitäten verhindert werden.

Andere Begriffe für Whitelist sind Allowlist, Acceptlist, Erlaubte Liste, Genehmigte Liste und Sicherheitsliste. Bei der Verwendung von Whitelists besteht die Standardaktion darin, den Zugang zu verweigern, es sei denn, das betreffende Element oder die betreffende Person steht auf der Liste. Obwohl Whitelists sowohl von Einzelpersonen als auch von Organisationen verwendet werden, ist der Zweck einer Whitelist im Allgemeinen derselbe für alle Benutzer - den Schutz eines Geräts oder von Daten vor Bedrohungen von außen. Eine Whitelist kann auch die Online-Erfahrung verbessern, indem sie unerwünschtes Material wie Spam-E-Mails blockiert.

Hinweis: Die Begriffe “Whitelist” und “Blacklist” können negative Konnotationen haben und sind in einigen Kreisen aus der Mode gekommen. Wir haben uns entschieden, die Begriffe hier ausschließlich aus Gründen der Bekanntheit zu verwenden.

Was ist in einer Whitelist enthalten?

Whitelists werden für verschiedene Kategorien und Verwendungszwecke erstellt. Einzelpersonen können Whitelists verwenden, um ihre Geräte vor Malware zu schützen und die Zeit zu reduzieren, die für die Bearbeitung unerwünschter Materialien wie Spam-E-Mails aufgewendet wird. Organisationen nutzen Whitelists für dieselben Vorteile sowie zur Verbesserung der Netzwerksicherheit. Whitelists sind oft einzigartig auf die Bedürfnisse des Benutzers zugeschnitten und werden daher vom Benutzer erstellt.

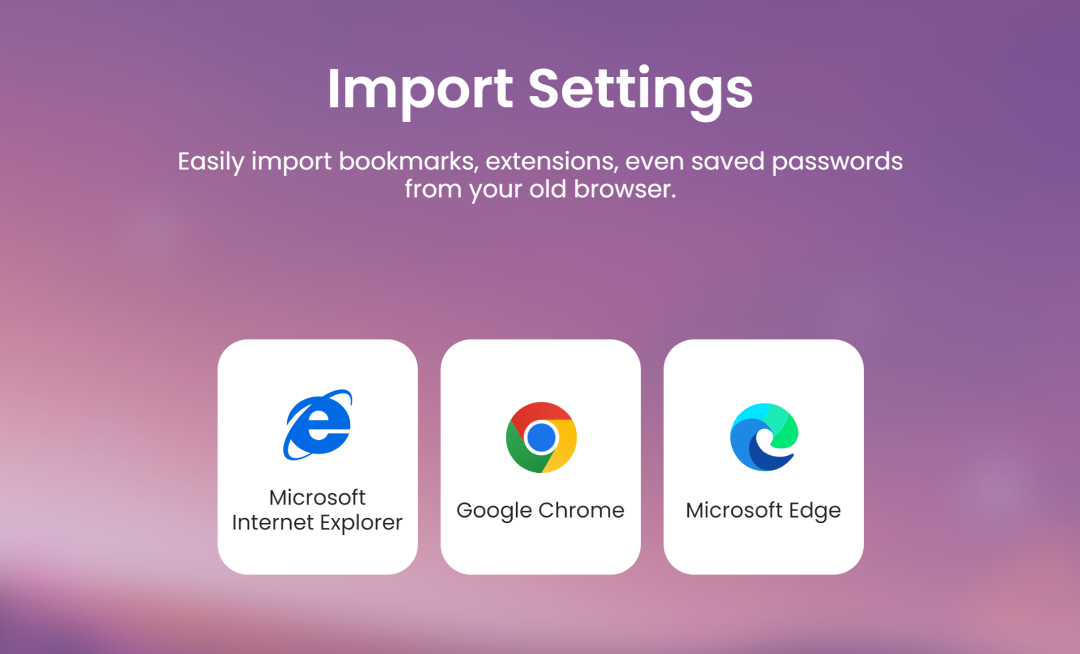

E-Mail-Whitelist

Eine E-Mail-Whitelist enthält E-Mail-Adressen, die als sicher eingestuft sind. Whitelisted Absender können auf individueller Basis (unter Verwendung der vollständigen E-Mail-Adresse) oder nach Domain (zum Beispiel, “jede E-Mail von @example.com akzeptieren”) angegeben werden. Eine der beliebtesten Verwendungszwecke einer E-Mail-Whitelist—was einige E-Mail-Apps als Liste sicherer Absender bezeichnen—besteht darin, sicherzustellen, dass ein bestimmter Absender nicht versehentlich als unerwünscht markiert (und damit entfernt) wird, indem ein Junk- oder Spam-Filter verwendet wird. Wenn du einen Absender auf die Whitelist setzt, wird die E-Mail-Software alle Standardeinstellungen überschreiben, die diese Nachrichten möglicherweise in einen Junk-Ordner verschoben hätten, und sie stattdessen in Ihren Posteingang oder einen anderen von Ihnen bestimmten Ordner leiten.

Die Idee von E-Mail-Whitelists kann auch verwendet werden, um Posteingänge über den Junk-Ordner hinaus zu verwalten. Du kannst verschiedene Listen von E-Mail-Adressen erstellen und Regeln erstellen, um E-Mails basierend auf diesen Listen in verschiedene Ordner zu leiten. Zum Beispiel kannst du eine Regel erstellen, die alle E-Mails von @example.com in einen separaten Ordner leitet.

E-Mail-Whitelisting wird nicht zwangsläufig alle nicht-whitelisteten Nachrichten in den Junk-Ordner verschieben—Phishing-E-Mails, zum Beispiel, können immer noch in deinem Posteingang auftauchen, selbst wenn eine Whitelist vorhanden ist. Aber wenn eine Phishing-E-Mail, die arbeitsbezogen aussieht, in deinem allgemeinen Posteingang und nicht in deinem @example.com-Ordner landet, erscheint sie verdächtig.

Website-Whitelist

Eine Website-Whitelist ist eine Liste bekannter sicherer Websites, die mithilfe der URL als Kennung verwendet wird. Die Kriterien zur Bestimmung einer sicheren Website hängen vom Benutzer ab, aber ein allgemeines Ziel ist es, Online-Aktivitäten von bösartigen Seiten fernzuhalten, die malware oder andere Sicherheitsbedrohungen enthalten können. Unternehmen verwenden häufig Website-Whitelists, um ihre Hardware und Daten vor versehentlichem malware-Download zu schützen. Wenn eine Website-Whitelist verwendet wird, kann ein Benutzer innerhalb der Organisation nur auf Websites zugreifen, die auf der Whitelist stehen.

Eine Einzelperson kann auch eine Website-Whitelist mit Tools wie Browser-Erweiterungen erstellen und verwenden. Du kannst dies tun, um dich vor malware zu schützen oder du kannst dies tun, um die Art von Inhalten zu kontrollieren, auf die eine andere Person zugreifen kann, wie es ein Elternteil für ein Kind tun könnte.

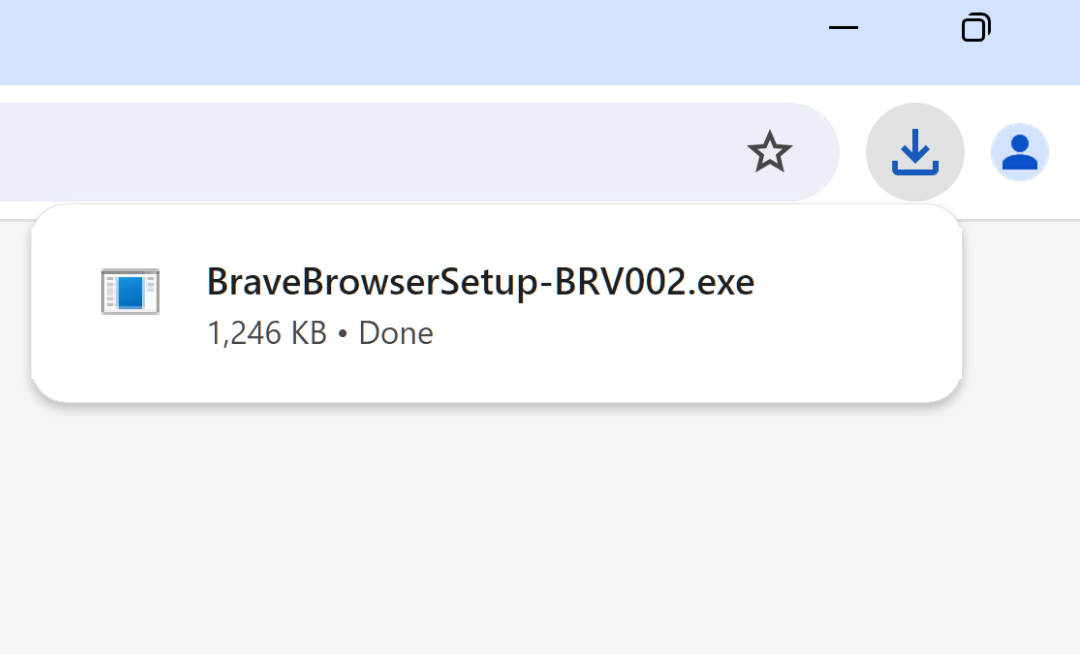

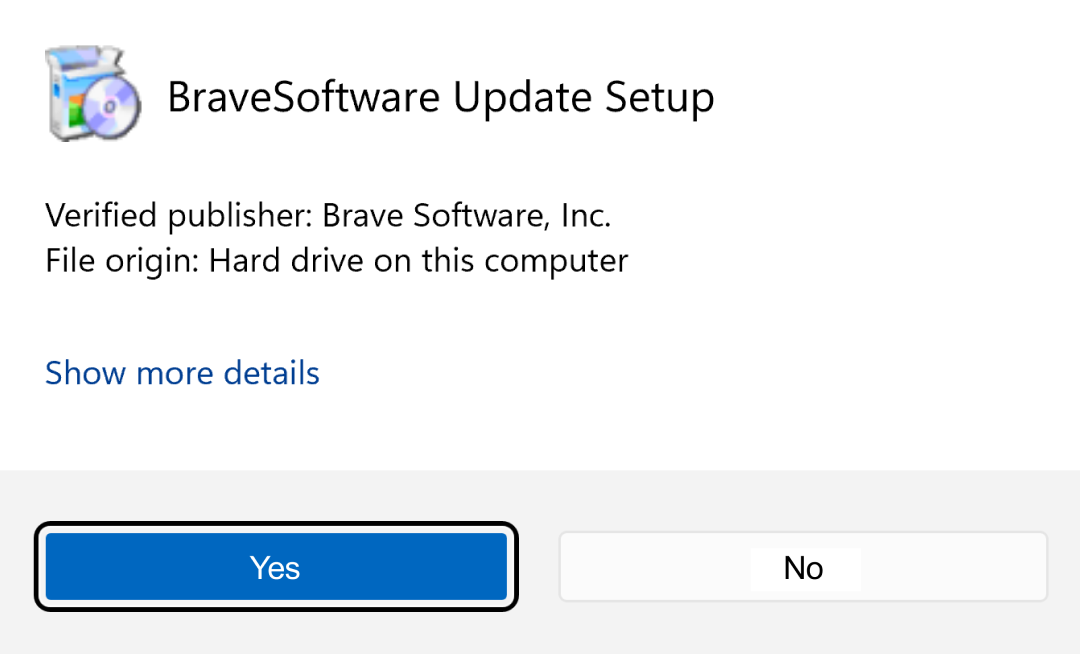

Anwendungs-Whitelist

Ähnlich wie Website-Whitelists ist das Anwendungs-Whitelisting ein Werkzeug, das von Unternehmen verwendet wird, um ihre Hardware und Daten zu schützen. Durch die Einschränkung der Anwendungen, die ein Benutzer auf einem unternehmenseigenen Gerät installieren kann, verringert das Unternehmen die Wahrscheinlichkeit, dass ihr gesamtes System mit Malware oder Ransomware infiziert wird. Anwendungs-Whitelists sind nicht auf Softwarepakete wie Microsoft Office oder Zoom beschränkt—sie umfassen auch kleinere Anwendungen wie browsererweiterungen, Add-Ons und Makros.

Das Erstellen und Pflegen einer Anwendungs-Whitelist kann eine umfangreiche Aufgabe sein. Organisationen können sich für ein Abonnement eines Drittanbieterdienstes entscheiden, der eine regelmäßig aktualisierte Liste bereitstellt, oft gepaart mit Antivirenschutz und anderen Cybersecurity-Diensten.

IP-Whitelist

Eine IP-Adresse-Whitelist bietet Sicherheit, indem sie kontrolliert, wer Remotezugriff auf ein System erhalten kann. Zugang wird nur Personen gewährt, die von einer genehmigten IP-Adresse aus Zugriff beantragen. Jemand, der versucht, sich von einer nicht genehmigten IP-Adresse aus anzumelden, wird blockiert. Eine IP-Whitelist bietet Sicherheit gegen Hacker, insbesondere Ransomware-Angriffe, die Netzwerkzugriff auf die Daten des Ziels erfordern.

IP-Whitelisting kann helfen, die Sicherheitsprobleme zu lösen, die durch Remote-Arbeit entstehen. Wenn ein Mitarbeiter regelmäßig vom selben Standort (wie einem gemeinsamen Arbeitsplatz) aus arbeitet und dieser Standort eine statische IP-Adresse hat, kann eine IP-Whitelist gut funktionieren. Wenn ein Mitarbeiter jedoch häufig von verschiedenen Standorten (z. B. Flughäfen oder Konferenzen) aus arbeitet, kann das Whitelisting von IP-Adressen viel schwieriger und eine Belastung für die IT-Ressourcen werden.

Eine weitere Herausforderung bei IP-Addressen-Whitelists besteht darin, dass ISPs häufig den Wohnorten eine dynamische anstelle einer statischen IP-Adresse zuweisen. In der Praxis bleiben die meisten dynamischen IP-Adressen zwar meist gleich, sie ändern sich jedoch gelegentlich. Wenn sie sich ändern, würde die neue IP-Adresse wahrscheinlich nicht auf der Whitelist stehen und der Zugriff des Benutzers würde unterbrochen.

Aufgrund dieser Hürden können IP-Whitelists schnell zu einem administrativen Aufwand werden, insbesondere für große Organisationen mit vielen Remote-Nutzern. Die Einführung eines Remote-Zugangs-VPN in den Verbindungsprozess beseitigt die Probleme mit variablen IP-Adressen bei wechselnden Standorten oder dynamischen IP-Adressen. Anstatt zahlreiche individuelle IP-Adressen nachverfolgen zu müssen, kann der Zugriff einem Benutzer basierend auf der statischen IP-Adresse des VPN gewährt werden.

Whitelist für Spielserver

Das Erstellen einer Whitelist für einen Spielserver ist eine Möglichkeit, die Spieler zu kontrollieren, die einem Online-Multiplayer-Spiel beitreten können. Einige Multiplayer-Spiele ermöglichen es einer Person oder einer Gruppe, das Spiel auf ihrem eigenen Server zu hosten, sei es auf einem physisch besitzten Server oder einem gemieteten von einem Spielserver-Anbieter. Sobald das Spiel auf dem Server eingerichtet ist, kann die Person oder Gruppe entscheiden, wer spielen darf, indem sie eine Whitelist von Benutzernamen erstellen.

Die Vor- und Nachteile von Whitelists vs. Blacklists

Während eine Whitelist eine Liste bekannter sicherer Entitäten oder Ressourcen ist, ist eine Blacklist (auch als Denylist oder Blocklist bezeichnet) eine Liste bekannter unsicherer Entitäten oder Ressourcen. Wenn es um Dinge wie Websites und Anwendungen geht, ist es nicht möglich, jedes Objekt als sicher oder unsicher zu kategorisieren. Dies lässt die überwiegende Mehrheit der Inhalte irgendwo dazwischen. Whitelists sind restriktiver – sie blockieren diese Graubereich-Inhalte und alles auf der Blacklist. Im Gegensatz dazu sind Blacklists großzügiger: Sie erlauben alles, was nicht explizit auf der Liste der bekannten unsicheren Elemente steht.

Das relative Volumen des Inhalts in den weißen, schwarzen und grauen Bereichen wird die Entscheidung einer Organisation beeinflussen, ob sie eine Whitelist oder eine Blacklist verwendet. Im Allgemeinen wird eine Whitelist verwendet, wenn die Anzahl der erlaubten Optionen kleiner ist als die Anzahl der nicht erlaubten Optionen und die beabsichtigte Fallback-Option darin besteht, sicher zu scheitern. Im Gegensatz dazu wird eine Blacklist allgemein verwendet, wenn die Anzahl der verfügbaren Optionen erheblich größer ist als die Anzahl der nicht erlaubten Optionen und die beabsichtigte Fallback-Option darin besteht, permissiv zu scheitern.

Der Inhalt von Blacklists ist relativ universell – eine zusammengestellte Liste bekannter unsicherer Websites wäre für viele Parteien (sowohl Unternehmen als auch Privatpersonen) geeignet. Whitelists sind jedoch mehr auf individuelle Bedürfnisse zugeschnitten. Whitelists werden normalerweise für einen bestimmten Zweck oder Benutzer erstellt. Zum Beispiel würde eine Website-Whitelist für ein Unternehmen nicht unbedingt für die Bedürfnisse einer Person funktionieren, da ein Individuum möglicherweise auf Commerce oder soziale Medien zugreifen möchte, die ein Unternehmen nicht auf die Whitelist setzen möchte.

Blacklists erfordern ständige Wartung – neue Bedrohungen treten ständig auf. Spamfilter basieren auf Blacklists, ebenso wie Malware- und Virenscans. Whitelists können einen ähnlichen Wartungsaufwand erfordern, abhängig von den erlebten Änderungen. Beispielsweise bedeutet die laufende Fluktuation von Mitarbeitern, die von zu Hause aus arbeiten, dass eine IP-Whitelist ständig aktualisiert werden muss.

Gelegentlich kann eine Blacklist ein Element enthalten, das tatsächlich sicher ist. Dies passiert häufig bei E-Mail-Spam-Blacklists und ist ein besonderes Anliegen für E-Mail-Marketer. Während E-Mail-Diensteanbieter (wie Gmail oder Outlook) letztendlich entscheiden, ob ein auf der Blacklist stehendes Element als Spam markiert wird oder nicht, können sie ihre Entscheidungen auf Blacklists stützen, die von Anbietern erstellt werden, die sich auf E-Mail-Blacklists spezialisiert haben. Wenn jemand entdeckt, dass seine E-Mail-Adresse, Domain oder IP-Adresse auf der Blacklist steht, kann er bei der Partei, die die betreffende Blacklist erstellt, Berufung einlegen, sei es der E-Mail-Diensteanbieter oder die Blacklist-Anbieter. Jeder Blacklist-Ersteller hat sein eigenes Verfahren für Berufungen.

Eine andere Möglichkeit, wie E-Mail-Marketer versuchen, sich gegen Spam-Blacklists zu verteidigen, besteht darin, sich an die Empfänger zu wenden, indem sie sie ermutigen, ihre E-Mail oder Domain auf die Whitelist zu setzen (z. B. zur Liste vertrauenswürdiger Absender hinzuzufügen).

Verbessern Whitelists die Sicherheit?

Whitelists können ein großartiges Mittel sein, um Hardware und Daten sicher zu halten. Sie können einschränken, wer Zugriff auf ein System erhält, Malware daran hindern, installiert zu werden, oder sicherere Online-Räume schaffen. Während sie für IT-Administratoren in Geschäftsumgebungen Komplexität einführen oder manchmal versehentlich legitime Ressourcen als unsicher kennzeichnen können, können Whitelists im Allgemeinen sowohl die persönliche als auch die Sicherheit am Arbeitsplatz verbessern.