Dark Web

Was ist das Dark Web?

Das Dark Web ist der Teil des Internets, auf den nur mit spezieller Software zugegriffen werden kann. Das meiste sporadische Surfen im Web findet auf einem kleinen Stück (5-10%) des gesamten World Wide Web statt; dies wird manchmal als Surface Web bezeichnet. Die anderen 90-95%—das Deep Web—sind im Grunde alle Inhalte, die nicht von Suchmaschinen indexiert werden. Das Dark Web ist wiederum ein Bruchteil des größeren Deep Web und erfordert spezielle Browser, um es anzusehen und zu navigieren.

Mehrere technische Merkmale machen das Dark Web zu einer einzigartigen Untermenge des Deep Web. Dark-Web-Seiten können nicht mit Standard-browsern wie Chrome oder Safari angezeigt werden – zum Zugreifen auf Dunkelnetz-Seiten ist ein spezieller Browser erforderlich. Anonymitätsprotokolle sind Standardpraxis für Dark-Web-Nutzer; der Datenverkehr ist oft stärker verschlüsselt und wird manchmal über Proxy-Server geleitet. Zusammengenommen machen es diese Techniken sehr schwierig (aber nicht unmöglich), den Standort und die Aktivitäten eines Dark-Web-Nutzers zu verfolgen. Diese erhöhte Aufmerksamkeit für Sicherheit und Anonymität zeichnet das Dark Web aus.

Die erste Dark-Web-Technologie – genauer gesagt das Verschleiern von Daten durch das Weiterleiten des Datenverkehrs über mehrere Server – wurde in den 1990er-Jahren von der US-Regierung entwickelt, um sichere Kommunikation bei nachrichtendienstlichen Aktivitäten zu ermöglichen. Diese Technologie wurde später der Öffentlichkeit zugänglich gemacht, um erneut sichere, anonyme Kommunikation zu unterstützen. Das Konzept der Nicht-Nachverfolgbarkeit sprach natürlich Menschen und Sites an, die anonym online bleiben wollten.

Es ist schwierig, genau zu quantifizieren, wie viele einzigartige Sites im Dark Web verfügbar sind, aber Schätzungen reichen bis zu etwa 20.000 oder weniger. Wie beim Surface Web und Deep Web können auch Dark-Web-Sites sowohl legale als auch illegale Aktivitäten umfassen.

Was ist im Dark Web?

Das Dark Web wird von einer Vielzahl von Menschen für sehr unterschiedliche Zwecke genutzt, aber sie alle teilen das gemeinsame Bedürfnis nach Anonymität und Sicherheit. Hier ist eine Auswahl der Arten von Aktivitäten, die im Dark Web zu finden sind:

- Commerce: Der Verkauf sowohl legaler als auch illegaler Waren oder Inhalte. Transaktionen werden oft mit Kryptowährung abgewickelt, wobei bitcoin die beliebteste Option ist.

- Anonyme Kommunikation: Messaging, E-Mail und Foren zum Informationsaustausch. Nutzer dieser Kommunikationskanäle sind Whistleblower, Aktivistengruppen, Journalisten und Einzelpersonen, die Zensur oder staatliche Überwachung umgehen wollen.

- Hacker: Diese Computerhacker können angeheuert werden und aus verschiedenen Gründen für verschiedene Kunden hacken.

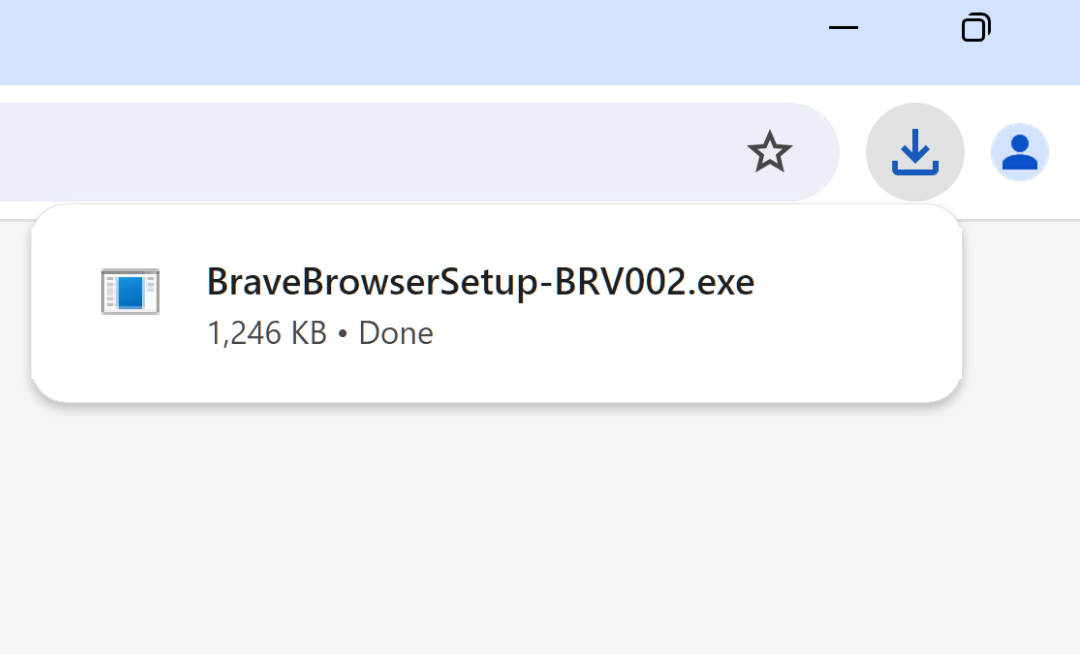

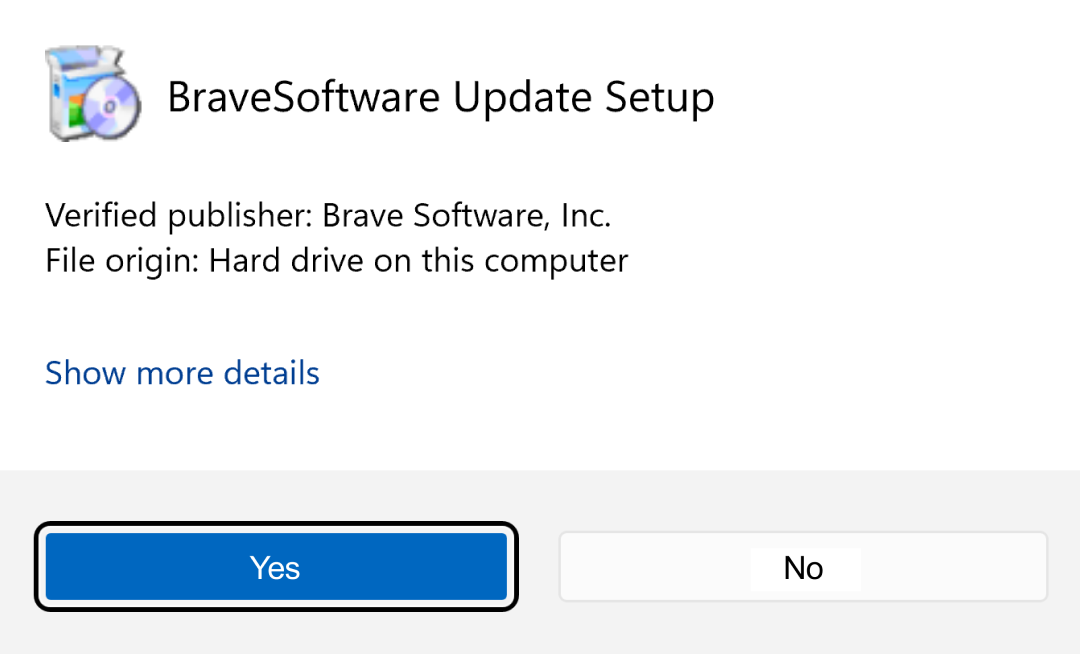

Wie greife ich auf das Dark Web zu?

Du benötigst einen speziellen Browser, der speziell programmiert ist, um auf bestimmte Teile des Dark Web zuzugreifen. Es gibt mehrere Systeme, aber ein sehr beliebtes ist Tor, oder “The Onion Router.” Die Verwendung des Tor-Browsers ermöglicht den Zugriff auf alle Domainnamen, die mit “.onion” enden, auch bekannt als Onion-Netzwerk. Onion-Routing ist die ursprüngliche Technologie, die in den 1990er Jahren entwickelt wurde und das Dark Web möglich gemacht hat.

Onion-Routing ist der Prozess des Aufbaus mehrerer Schichten zwischen dem Startpunkt und dem Endpunkt eines digitalen Austauschs. Es gibt zwei Teile im Onion-Routing: den Pfad, den die Daten nehmen, und die Verschlüsselung dieser Daten. Um dies zu veranschaulichen, schauen wir uns einen Benutzer an, der eine Nachricht in einem Dark-Web-Forum postet. Der Benutzer ist der Startpunkt, die Forum-Website ist der Endpunkt, und die Nachricht sind die Daten.

Der Tor-Browser wählt eine Route mit mehreren Stationen oder Knoten für die Daten aus und umhüllt dann die Daten in mehreren Schichten von Verschlüsselung, um sie zu schützen, falls sie auf ihrem Weg abgefangen werden. Jede Verschlüsselungsstufe enthält auch den Standort eines der Knoten auf der gewählten Route. Die verschlüsselten Daten werden vom Tor-Browser an den ersten Knoten auf der Route gesendet. An diesem Knotenpunkt wird die erste Verschlüsselungsschicht entfernt, wodurch der nächste Knoten auf der Route freigelegt wird, und die Daten werden dann an den zweiten Knoten weitergeleitet. Dieser Vorgang wiederholt sich mehrmals, bis die Daten auf der Forum-Website ankommen. Zu keinem Zeitpunkt entlang der Route können ein Knoten oder Abhörer sowohl den Startpunkt (den Nutzer) als auch den Endpunkt (das Forum) kennen, und bis er das Ende erreicht, ist die Nachricht nicht lesbar.

So wird Anonymität aufgebaut und Daten im Tor-Browser-System geschützt. Es gibt andere Dark-Web-Zugangssysteme, die unterschiedliche Mechanismen verwenden, aber sie sind alle darauf ausgelegt, starke Anonymität und Sicherheit zu bieten. Nutzer können nicht anhand der besuchten Seiten verfolgt oder überwacht werden, sie könnten jedoch je nach bestimmten Aktivitäten wie Käufen verfolgbar sein.

Ist das Dark Web sicher? Ist es legal?

Das Dark Web ist nicht genau indexiert oder durchsuchbar, was es schwierig macht, die allgemeine Sicherheit von Dark-Web-Seiten zu quantifizieren. Einige Menschen und Gruppen (wie Strafverfolgungsbehörden) halten das Dark Web für gefährlich. Die Befürworter des Dark Web widersprechen, da das Dark Web auch ein sicherer Hafen für riskante Kommunikation ist. Einige große Nachrichtenorganisationen haben Dark-Web-Seiten, um Nutzer in Ländern zu erreichen, in denen der Internetzugang zensiert oder eingeschränkt ist. Seiten, die anonym Informationen über Missstände weitergeben, nutzen das Dark Web, um ihre users zu schützen.

Es ist nicht illegal, auf das Dark Web zuzugreifen, aber – wie im Oberflächennetz – können bestimmte Aktivitäten als illegal angesehen werden. Beachte jedoch, dass du durch den Zugriff auf das Dark Web die Aufmerksamkeit der Strafverfolgungsbehörden auf dich ziehen kannst, die Dark-Web-Aktivitäten überwachen. FBI, Europol, Interpol und viele andere nationale Polizeibehörden überwachen regelmäßig das Dark Web. Ihre Methoden umfassen das Arbeiten im Untergrund (als Kunden in einigen Dark-Web-Marktplätzen), das Hacken von Seiten, um Nutzer zu verfolgen oder zu fingerprinten, und das Verfolgen finanzieller Transaktionen, um Käufer und Verkäufer zu identifizieren.

Wie im Oberflächennetz sollten immer Vorsichtsmaßnahmen getroffen werden, egal, was du online tust oder wohin du gehst.