Glosario de términos relacionados con la privacidad en Internet

Ingeniería social

¿Qué es la ingeniería social?

La ingeniería social describe una variedad de tácticas utilizadas por actores maliciosos para engañar a una persona y hacer que haga algo que normalmente no haría, especialmente (pero no exclusivamente) en línea. El phishing es un tipo común de ingeniería social en línea; otros incluyen scareware, pretexting y pharming. El éxito de un ataque de ingeniería social a menudo depende de manipular a una persona individual, en lugar de atacar a todo un sistema, el software o el hardware de una empresa.

¿Cómo funciona la ingeniería social?

Algunas tácticas juegan con las emociones de una persona creando miedo, emoción, pánico o urgencia. Se asume que una persona atrapada en tal estado bajará la guardia y será más fácil de engañar.

Otras tácticas se basan en la familiaridad o la desatención. El ataque parece venir de una fuente familiar, por lo que la persona comparte inadvertidamente datos sensibles como contraseñas o información bancaria, o es atraída a hacer clic en enlaces que acceden a sitios web falsificados o malware.

Ejemplos de ingeniería social

Phishing

En un ataque de phishing, se engaña a una persona para que comparta contraseñas personales, a menudo a través de un sitio web falso que imita a uno legítimo. Por ejemplo, una persona podría recibir un correo electrónico que parece ser de un minorista donde compra con frecuencia, con un mensaje como “¡Has ganado una tarjeta de regalo! ¡Haga clic aquí para reclamar su premio!” El sitio web al que se dirigen puede ser un falso convincente; cuando la persona intenta iniciar sesión, el phisher recolectará el nombre de usuario y la contraseña, y los usará para acceder a su cuenta en el sitio legítimo.

Scareware

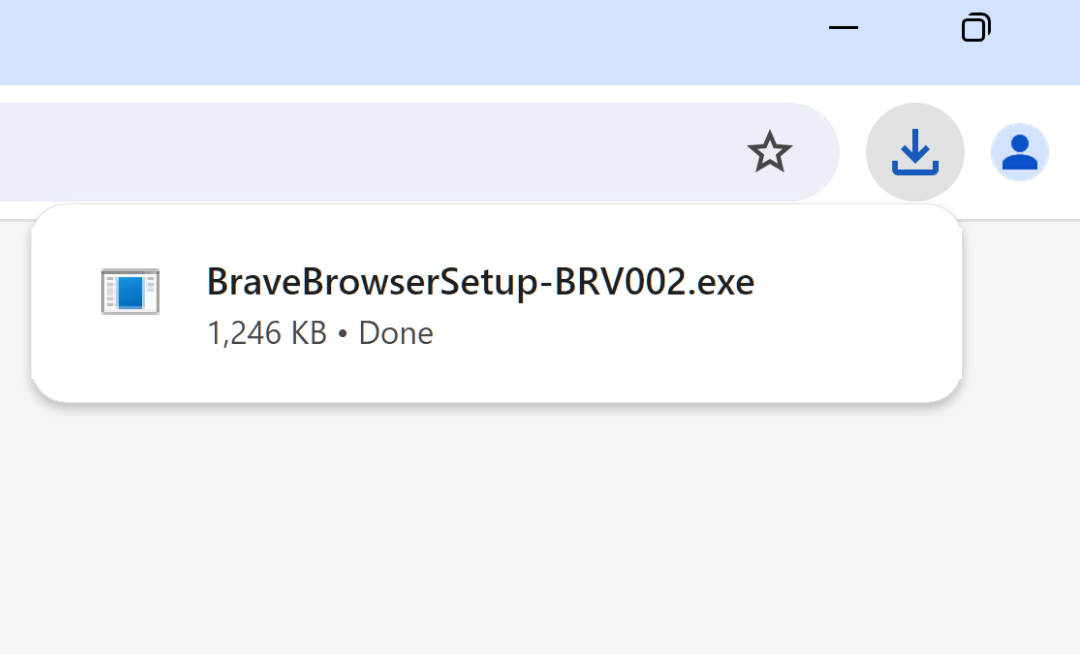

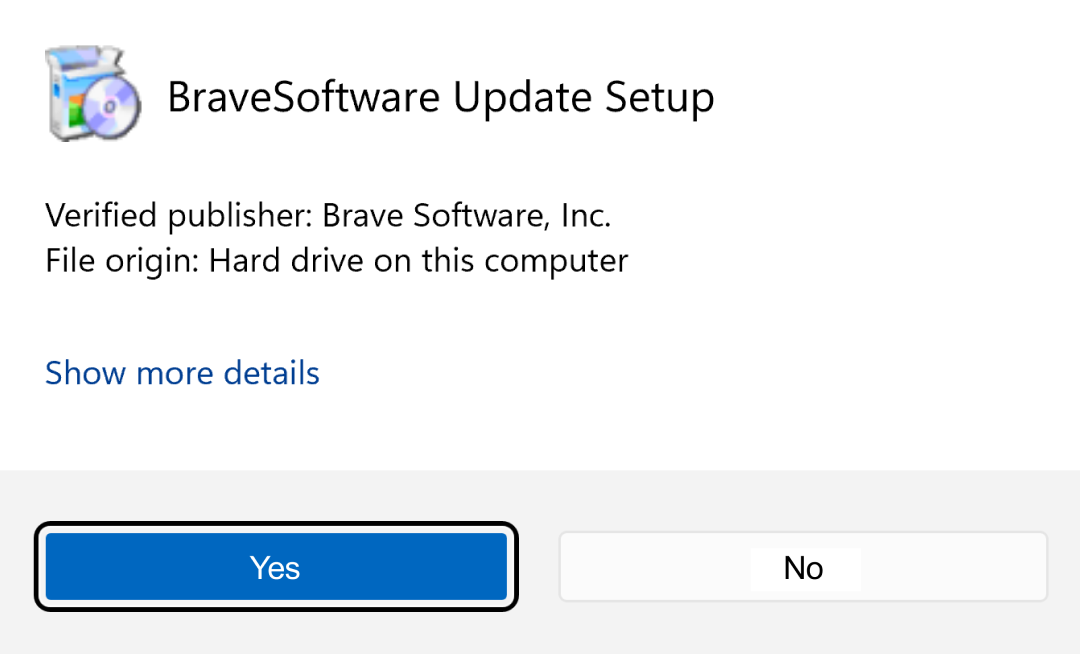

El scareware comúnmente despliega mensajes emergentes con lenguaje urgente como “Tu computadora está infectada.” El mensaje también tendrá un botón que solicita una descarga o una actualización de software u otra protección. Pero en su lugar, la persona descarga malware.

Pretexting

El pretexting generalmente utiliza mensajes SMS (mensajería de texto) para engañar a una persona y hacer que proporcione datos personales a los estafadores. Por ejemplo, un mensaje de texto podría alegar ser de un gerente de banco local, con un lenguaje como “Hay un problema con tu cuenta corriente” y un enlace que (supuestamente) apunta al sitio web de su banco para dar seguimiento. El enlace proporcionado podría entonces llevar a un sitio web falso que le pide a la persona que pruebe su identidad proporcionando datos personales o información de inicio de sesión.

Pharming

Los ataques de pharming a menudo aprovechan las redes sociales, con mensajes de urgencia simulada como “Tu cuenta ha sido hackeada. Cambia tu contraseña inmediatamente.” El botón de actualización de cuenta que lo acompaña instalaría malware que redirige a un sitio web imitador la próxima vez que la persona intente acceder a su cuenta de redes sociales. Cuando inician sesión en el sitio imitador, terminan dando al atacante su contraseña, que luego puede ser utilizada para acceder a cuentas legítimas. También tenga en cuenta que, si la persona sigue la peligrosa práctica de reutilizar los mismos (o muy similares) nombres de usuario/contraseñas en diferentes sitios o aplicaciones, los atacantes entonces accederán a esos otros sitios y aplicaciones también.

Ingeniería social en el lugar de trabajo

La ingeniería social es también una manera para que los actores maliciosos intenten entrar a las corporaciones o sus sistemas al apuntar a los empleados. En un entorno laboral, los atacantes pueden usar una (o más) técnicas de ingeniería social para hacer que una persona individual o un grupo de empleados cometa un error, exponiendo así a su empresa y compañeros de trabajo a filtraciones de datos, malware u otros ataques. Las empresas adoptan prácticas de ciberseguridad para defenderse de estos (y otros) tipos de ataques. Los empleados juegan un papel vital en esta defensa cuando siguen los protocolos de seguridad de su empleador.

¿Qué debo hacer si soy atacado?

Lo más importante que puedes hacer es estar alerta. Evalúa cuidadosamente cualquier mensaje que sea urgente, alarmante o que parezca demasiado bueno para ser verdad.

- Si es un correo electrónico sospechoso, echa un vistazo de cerca a la dirección de correo del remitente. No respondas ni hagas clic en ningún enlace del correo a menos que estés seguro de que proviene de una fuente confiable.

- No visites URLs que se vean inusuales (por ejemplo, “alert-officialsite.com” vs. “officialsite.com”). Para estar más seguro, nunca hagas clic en enlaces en un texto, correo electrónico o ventana emergente, y en su lugar escribe directamente la URL del sitio en la barra de direcciones de tu navegador o usa la aplicación oficial de la empresa.

- Si te encuentras en un sitio web y te parece sospechoso, confía en tus instintos. No interactúes con un sitio web si parece de alguna manera diferente a lo usual.

- Si sospechas que una de tus cuentas ha sido comprometida, cambia tu contraseña en ese sitio/app inmediatamente, y en cualquier otro sitio/app donde uses la misma (o incluso una similar) contraseña. Y recuerda que siempre debes usar contraseñas muy distintas para cada sitio y app, lo que puede limitar el daño si alguna cuenta llega a ser comprometida. Un Gestor de contraseñas de buena reputación puede ayudar.

¿Cómo puedo prevenir ser objetivo de ingeniería social en primer lugar?

Hay varios pasos que puedes tomar para minimizar la posibilidad de que te conviertas en un objetivo de ingeniería social en primer lugar.

- Siempre verifica el sitio que estás visitando y/o introduciendo información personal (por ejemplo, “google.com” vs. “gooooooogle.com”).

- Evita descargar, registrarte o compartir información personal en cualquier app o servicio, a menos que sea para algo que hayas buscado.

- Aborda con mucha precaución cualquier sitio web, correo electrónico o mensaje de texto que inesperadamente te ofrezca un premio, o que diga que necesitas descargar o actualizar software.

- Habilita Safe Browsing en tu navegador Web. Todos los navegadores principales, incluido Brave, soportan esta función, que puede advertirte si estás a punto de visitar un sitio de phishing conocido.

- Mantén siempre actualizadi el software que utilizas para que tenga las últimas correcciones de seguridad. Esto es especialmente importante para tu sistema operativo (SO) y navegador, que a menudo te informarán cuando necesiten ser actualizados.

- Usa un Gestor de contraseñas para almacenar de forma segura todas tus contraseñas, y para generar contraseñas aleatorias y únicas para cada cuenta y sitio web al que accedas.

- Habilita la autenticación de dos factores (2FA), o la autenticación multifactor, en cada cuenta que lo soporte. Esto no evitará ataques, pero limitará el daño si eres un objetivo: incluso si un atacante obtiene tu contraseña, no tendrá tu segundo factor (generalmente un código numérico único y de un solo uso que también se requiere antes de que puedas tener acceso a tu cuenta en un sitio o app).

- Instala y actualiza apps solo a través de la tienda de aplicaciones oficial, o de empresas de reputación.

- Evita instalar extensiones del navegador. Si debes instalarlas, hazlo solo a través de la tienda “oficial” para esas extensiones, como la Chrome Web Store. (Nota que navegadores como Brave tienen un bloqueador de anuncios incorporado, Escudos de Brave, lo cual significa que no necesitarás instalar una extensión para bloquear anuncios.)

- Solo ingresa información personal en sitios web que usen HTTPS (busca “https://” en la barra de direcciones de tu navegador), y evita hacerlo en sitios no HTTPS. En Brave, las conexiones se actualizan automáticamente a HTTPS. Si estás conectado a una red Wi-Fi pública o no confiable o a un ISP, intenta usar una VPN.