¿Qué es la seguridad informática?

La seguridad informática es la protección de dispositivos de cómputo, redes y datos contra amenazas externas.

¿Cuáles son los objetivos de las personas detrás de estas amenazas de seguridad?

Los dispositivos y redes conectados a Internet están constantemente bajo amenaza de entidades maliciosas. Estas entidades van desde pequeños hackers solitarios, hasta agencias de inteligencia nacionales. Sus objetivos varían ampliamente, pero se pueden agrupar en varias categorías comunes:

- Recopilar información privada. Hay muchos tipos de información privada, todos los cuales pueden ser el objetivo de los hackers—contraseñas, números de tarjetas de crédito, mensajes, documentos legales, etc. Un hacker podría robar los mensajes personales de alguien y luego extorsionar a la persona, o publicar los mensajes para dañar la reputación de la persona. Podrían hacer lo mismo con los secretos comerciales de una empresa. Las agencias de inteligencia intentan robar secretos de agencias rivales, y monitorear a personas y grupos que consideran peligrosos.

- Ganancia financiera. El ejemplo más directo de hacking para ganancia financiera es simplemente robar dinero accediendo a una cuenta bancaria. Otro ejemplo es el ransomware: software malicioso que encripta tu dispositivo, básicamente “bloqueándolo” y dejándolo inutilizable; el operador del ransomware ofrecerá desencriptar tu dispositivo a cambio de un pago.

- Alteración. Un ejemplo común de esta categoría son los ataques de denegación de servicio (DoS): saturar un sitio web con tráfico, lo que abruma y bloquea el sitio para todos los usuarios. El atacante no necesariamente obtiene algo a cambio; su objetivo puede ser simplemente crear caos.

Estos objetivos a menudo se logran mediante malware, que es software creado con un propósito malicioso. El malware a menudo se aprovecha de fallos en software legítimo para instalarse en un dispositivo objetivo, generalmente sin el conocimiento del usuario. Una vez instalado en un dispositivo, el malware puede hacer una amplia gama de cosas: monitorear la actividad del usuario, robar datos, coordinarse con otros dispositivos infectados con malware, o alterar la funcionalidad del dispositivo.

Otro método es el engaño y la decepción, que a veces se llama “ingeniería social.” Un hacker puede no necesitar instalar malware en el dispositivo de alguien para robar su contraseña, si puede engañar a la persona para que simplemente entregue su contraseña. Esto se ve a menudo en estafas con versiones “suplantadas” de una app o sitio web.

¿Cuál es la diferencia entre seguridad y privacidad?

La seguridad y la privacidad están estrechamente relacionadas. La seguridad se trata principalmente de prevenir cualquier tipo de intrusión en los dispositivos de cómputo y redes, independientemente de si la información personal está en juego. La privacidad se trata principalmente de evitar la divulgación y el uso no deseado de la información personal, independientemente de cómo suceda.

Las fallas de seguridad pueden causar fallas de privacidad, pero no al revés. Por ejemplo, si voluntariamente diste tu información privada a una empresa, y luego los sistemas de la empresa fueron hackeados y tus datos fueron robados de ellos, eso sería una filtración de seguridad que causó una filtración de privacidad. Si, en cambio, la empresa vendió tus datos a otra empresa, eso sería una falla de privacidad, pero no de seguridad.

¿Quién trabaja en seguridad?

Los trabajadores de primera línea en la seguridad informática son los profesionales de TI y los administradores de redes. La seguridad es un campo complejo y en rápida evolución, por lo que la seguridad es una subespecialidad distinta del campo de TI.

Los desarrolladores de software también necesitan tener un buen entendimiento de las amenazas comunes de seguridad, y cómo construir software que sea seguro contra esas amenazas. Muchas fallas de seguridad solo son posibles debido a fallos en el software, por lo que prevenir y corregir dichos fallos es crucial.

También hay investigadores, tanto académicos como corporativos, que investigan amenazas de seguridad emergentes, y nuevas técnicas para detectar y prevenir esas amenazas.

¿Cómo puedo proteger mi propia seguridad?

Hay algunas cosas que puedes hacer para proteger tu propia seguridad en línea.

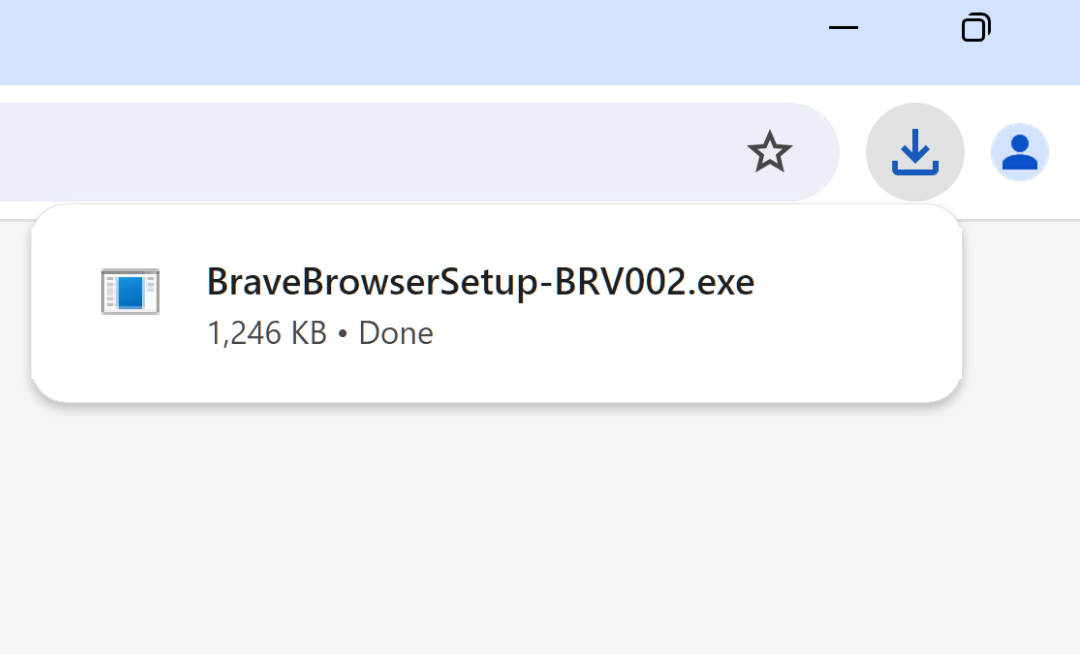

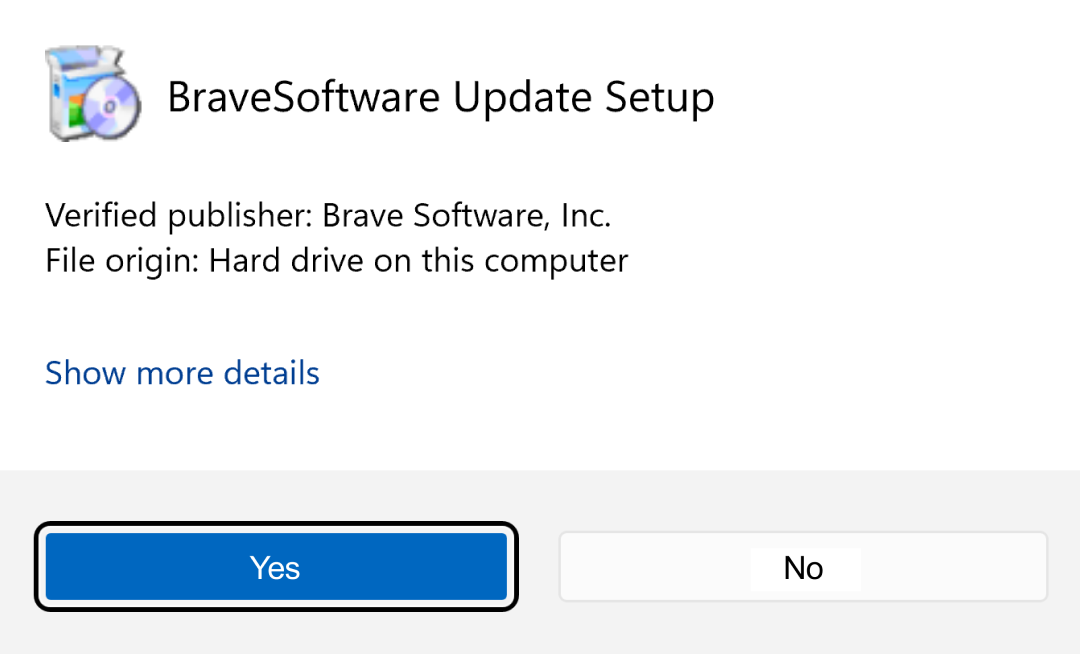

- Siempre mantén actualizado el software que usas para que tenga las últimas correcciones de seguridad. Esto es especialmente importante para tu sistema operativo (SO) y navegador, que a menudo te avisarán cuando necesiten actualizarse.

- Habilita Safe Browsing en tu navegador web. Todos los principales navegadores admiten esta característica, la cual te advierte si estás a punto de visitar un sitio conocido por phishing o alojamiento de malware.

- Ten cuidado al hacer clic en enlaces en mensajes y correos electrónicos, y también considera su fuente; desconfía de hacer clic en enlaces que provengan de personas o empresas que no conoces. Si un mensaje parece provenir de alguien que conoces, pero te parece inusual o fuera de lugar, es mejor ser cauteloso: esa persona puede haber contraído una infección de malware, y el malware puede estar tratando de propagarse enviando mensajes a los contactos de esa persona.

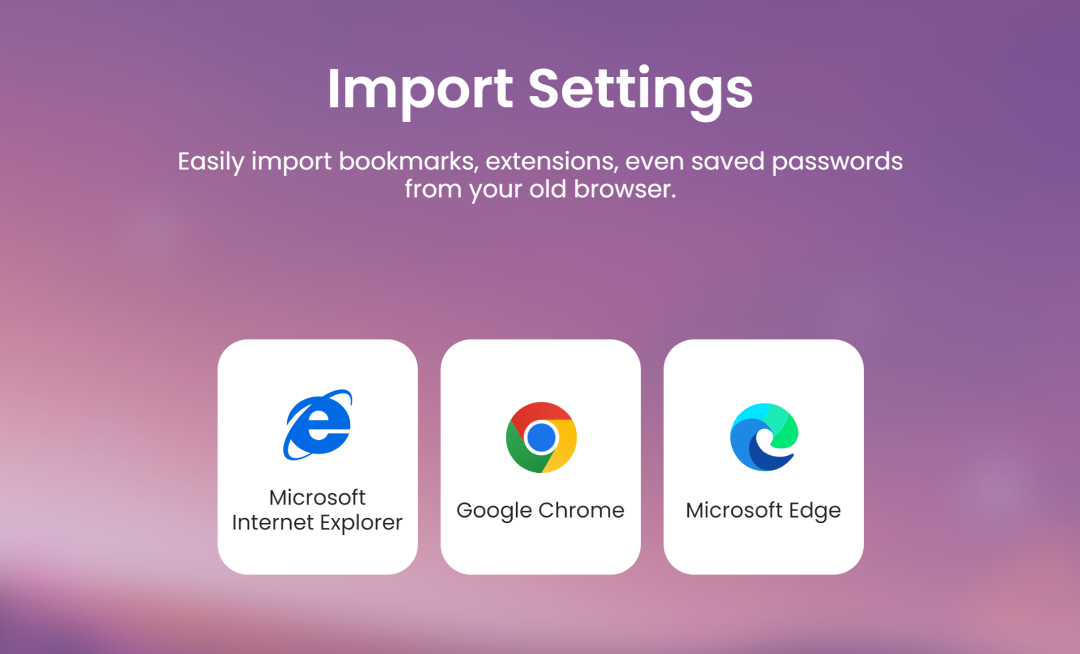

- En dispositivos móviles, solo instala aplicaciones de la tienda oficial. En dispositivos de escritorio o portátiles, solo instala aplicaciones de la tienda oficial, o de empresas reputadas.

- Cuando sea posible, trate de instalar solo las extensiones del navegador desde la tienda “oficial” de esas extensiones, como la Chrome Web Store. (O, mejor aún, trate de no instalar extensiones en absoluto y en su lugar use opciones nativas del navegador como la función de Escudos de bloqueo de anuncios de Brave.)

- Use un Gestor de contraseñas para generar contraseñas largas, aleatorias y únicas, y para almacenar esas contraseñas para que no tenga que recordarlas o escribirlas. Use una contraseña diferente para cada cuenta que tenga, y habilite la autentificación de dos factores siempre que sea posible.

- Ingrese su información personal solo en sitios web que usen HTTPS (busque “https://” en la barra de direcciones de su navegador), y evite hacerlo en sitios no HTTPS. Si está conectado a una red Wi-Fi pública o no confiable o a un ISP, trate de usar una VPN.