¿Qué es un keylogger?

Un keylogger es un tipo de software o hardware utilizado para monitorear y registrar pulsaciones de teclas en una computadora o dispositivo. Un keylogger puede ser instalado y ejecutado con o sin el permiso del usuario del dispositivo. El resultado es un archivo legible, que contiene todo lo escrito por el usuario del dispositivo, que luego puede ser transmitido a otra persona.

Los keyloggers registran todo lo que un usuario escribe, ya sea en navegadores, programas o aplicaciones. Cosas como nombres de sitios web, conversaciones de mensajería instantánea e información de inicio de sesión son todas recogidas y almacenadas en archivos que luego son enviados a alguien más, usualmente la parte responsable de instalar el keylogger. El software keylogger también puede incluir la capacidad de tomar capturas de pantalla y acceder a la cámara y al micrófono del dispositivo.

¿Cómo funciona un keylogger?

Un programa keylogger se ejecuta en segundo plano en un dispositivo, interceptando las señales entre el teclado y el procesador del dispositivo. Registra todas las pulsaciones de teclas en el orden en que se realizan y las almacena en un archivo que otra persona puede leer. Por ejemplo, si visitas el sitio web de tu banco, el archivo guardará la dirección del sitio web que escribes, así como la ID de inicio de sesión y la contraseña que introduces.

Un keylogger puede ser hardware o, más comúnmente, software. El software keylogger puede ser parte de un paquete que también toma capturas de pantalla, lo que puede proporcionar más contexto sobre lo que se está escribiendo y dónde. También puede obtener el control de la cámara del dispositivo (para observar la escritura y la actividad del mouse) y/o el micrófono (para escuchar las conversaciones).

Algunos programas de software pueden apuntar a dispositivos móviles como teléfonos. Son capaces de registrar toques en la pantalla, tomar capturas de pantalla y acceder a la cámara y al micrófono para proporcionar información adicional sobre lo que el usuario está haciendo.

La instalación de hardware keylogger requiere acceso físico al dispositivo. Una pequeña pieza de hardware se coloca entre el teclado y el dispositivo. Puede ser instalado internamente, pero a menudo se conecta en la parte trasera de una computadora de escritorio. El hardware puede ser instalado en computadoras públicas, como en una biblioteca o un café Internet, para capturar la información de los usuarios desprevenidos. No se requiere una aplicación de hardware para registrar teclas en dispositivos móviles.

¿Son ilegales los keyloggers?

Más a menudo, los keyloggers se instalan con fines ilegales. Si se instala un keylogger sin el permiso del propietario del dispositivo, se considera ilegal malware. El software de registro de teclas de malware puede ser instalado como parte de un típico escenario de phishing (u otra artimaña de ingeniería social), donde un usuario desprevenido hace clic en un enlace que descarga malware. En este caso, el propósito del keylogger es robar información personal. Registrar las pulsaciones de teclas de alguien puede capturar información de inicio de sesión como IDs, contraseñas y PINs. Pero también registra cualquier otra cosa que escribas, incluidos correos electrónicos, mensajes, números de tarjetas de crédito, números de seguro social y más.

Los keyloggers también pueden ser instalados por alguien que tenga acceso al dispositivo, como una herramienta para espiar la actividad de otra persona. Una aplicación de espionaje típica es un cónyuge espiando a otro. En dispositivos móviles, el keylogger puede registrar mensajes de texto, correos electrónicos y números de teléfono llamados, o incluso estar emparejado con software que rastrea la ubicación. Si esto es ilegal o no depende de quién sea el propietario del dispositivo, no necesariamente de quién lo usa.

¿Cuáles son los usos legales de los keyloggers?

Los keyloggers son legales si la persona que instala el software o hardware es el propietario o fabricante del dispositivo. Las empresas pueden instalar keyloggers en computadoras portátiles de la compañía para evaluar la productividad de un empleado. Los fabricantes de software pueden usar keyloggers para registrar las interacciones de los usuarios con sus programas para evaluar el rendimiento o solucionar fallos. Otro uso legal común es que los padres instalen un keylogger en un dispositivo para monitorear la actividad de sus hijos.

Un criterio adicional para que el uso de un keylogger sea legal es que los datos recopilados por el keylogger no se utilicen de manera delictiva. Se requiere un consentimiento claro y explícito del usuario para esta recopilación de datos solo donde las leyes lo exijan, lo cual no es común. Leyes como RGPD y CCPA pueden restringir el uso de keyloggers en ciertas situaciones, o al menos devolver el control de los datos recopilados al usuario.

¿Qué son los teclados virtuales? ¿Protegen contra los keyloggers?

Un teclado virtual es una interfaz de teclado en una pantalla táctil u otro dispositivo de entrada no físico. Son comunes en dispositivos móviles, pero también en ciertas situaciones en computadoras con teclados físicos, como en funciones de accesibilidad o para satisfacer una necesidad multilingüe de un conjunto de caracteres diferente. El teclado virtual aparece en la pantalla y se controla mediante acciones como clics de ratón o desplazamiento.

Por un tiempo, los teclados virtuales ofrecieron mayor seguridad contra los keyloggers, ya que utilizan diferentes canales de entrada que los teclados físicos. Los programas de keylogger existentes que se centraban en teclados físicos no accedían a la actividad de los teclados virtuales. Pero a medida que los teclados virtuales se volvieron más comunes, los programas de keylogger se volvieron más sofisticados. Ahora son capaces de interceptar las comunicaciones entre el software del teclado virtual y el sistema operativo, así como tomar capturas de pantalla para registrar cada clic de ratón o toque de dedo. Por lo tanto, la ventaja de los teclados virtuales ha disminuido: ya no son defensas confiables contra el Malware de keylogger.

¿Cómo puedo saber si hay un keylogger en mi dispositivo?

Un keylogger es más difícil de detectar que el Malware común porque generalmente no afecta el rendimiento, aunque puede ser descargado junto con otro Malware que sí afecta el rendimiento. Las versiones inferiores pueden ser detectables por indicadores sutiles como una respuesta extraña o lenta al escribir o usar el ratón. Aunque es inusual, también pueden revelarse por los recursos que utilizan, como la CPU o la memoria.

Si piensas que un keylogger está ejecutándose en tu computadora, podrías ser capaz de detectarlo en las pantallas del administrador de tareas. Por ejemplo, una pantalla de inicio del administrador de tareas podría listar todos los programas que se ejecutan al inicio. Si algo parece sospechoso, puedes desactivarlo allí.

Cómo protegerse contra los keyloggers

Dado que los keyloggers son tan difíciles de detectar, lo mejor que puedes hacer es defenderte para no instalarlos en primer lugar:

- Mantén todo el software, incluido el software antivirus, actualizado. Esto puede ayudar a prevenir que el Malware se instale si terminas en un sitio malicioso.

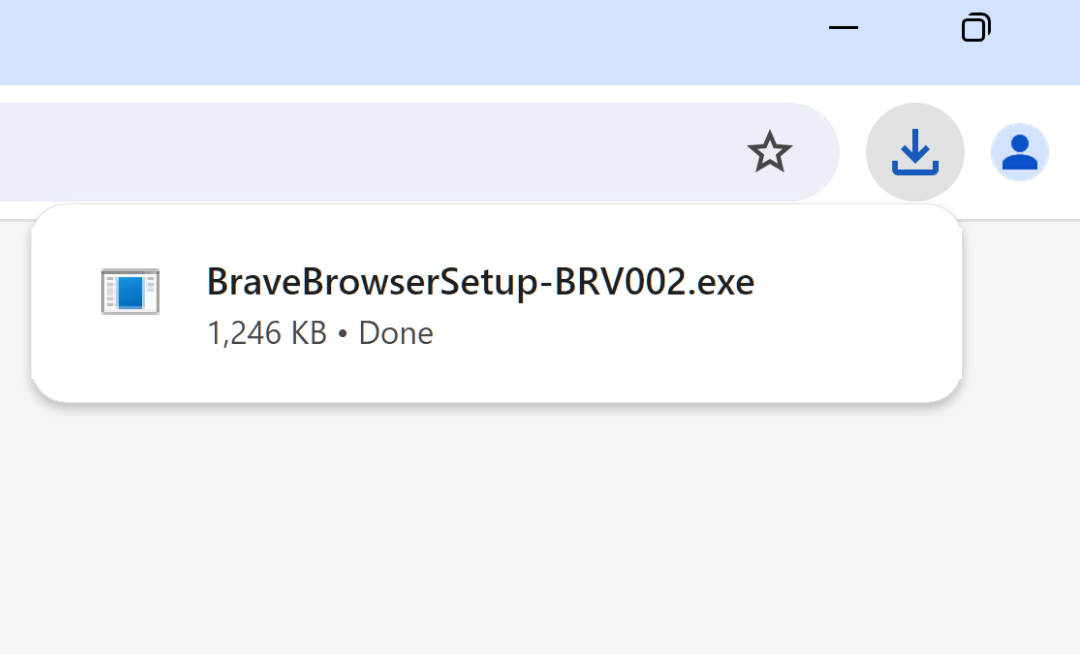

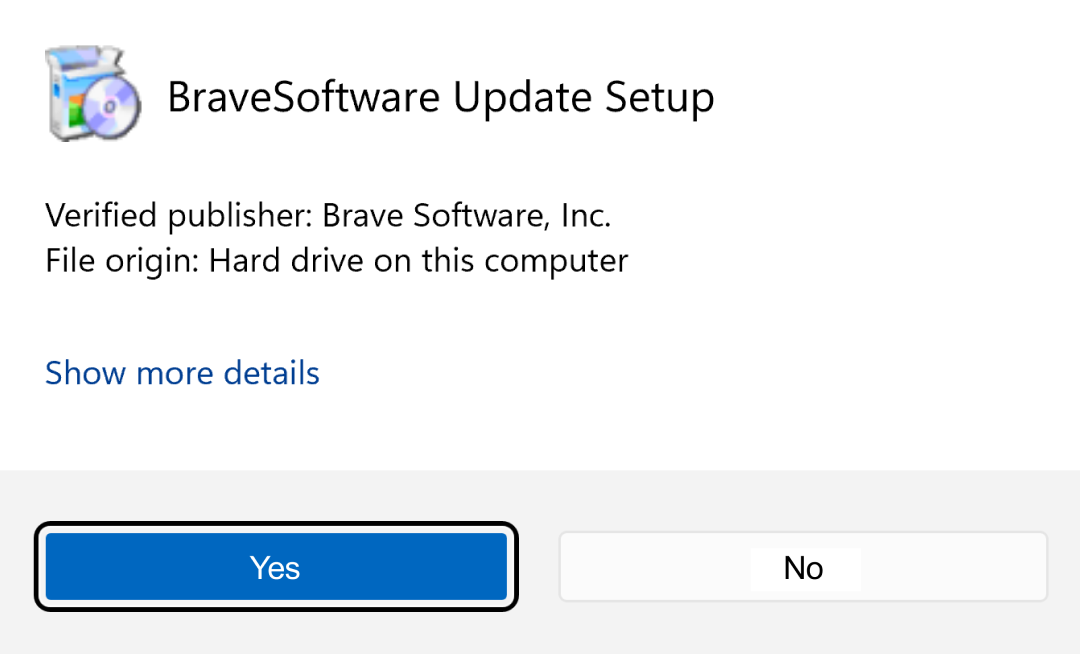

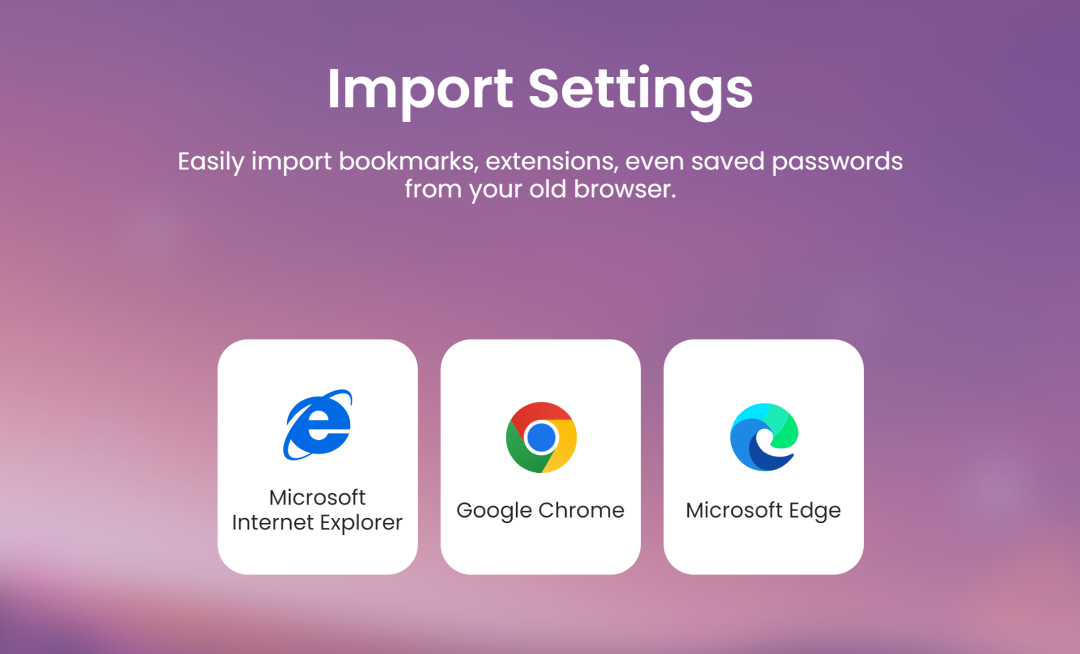

- Evita el phishing y otras estafas. Si haces clic en un enlace, verifica que la dirección del sitio web sea correcta (por ejemplo, “example.com” y no “exampel.com”). Verifica la barra de direcciones del navegador para “https://” (no “http://”). El navegador Brave automáticamente actualiza las conexiones a la más segura HTTPS.

- Usa un código de acceso en tu teléfono para evitar que otros obtengan acceso.

Incluso si un keylogger está instalado legalmente, los datos que recopila son vulnerables a violación de datos. Reducir la cantidad de datos recopilados puede reducir los riesgos de seguridad:

- Usa un Gestor de contraseñas para autocompletar tu nombre de usuario y contraseña, para que no se realicen ni se registren pulsaciones de teclas.

- Usa las disposiciones en leyes como la CCPA para solicitar que los datos almacenados sobre ti sean eliminados.