¿Qué es CNAME?

Una abreviatura de Nombre Canónico, CNAME es un tipo de registro DNS utilizado para asociar un nombre de dominio alternativo o secundario con su nombre de dominio principal. El nombre canónico devuelto puede usarse luego para buscar la dirección IP.

El DNS (Sistema de Nombres de Dominio) es el mapa que vincula el nombre del sitio web (como example.com) con la dirección IP numérica asociada (como 203.0.113.43). A veces, el nombre del sitio web solicitado no es el nombre principal vinculado directamente a la dirección IP. En este caso, la tabla de DNS tiene un registro CNAME que mapea el nombre solicitado (como search.example.com) al nombre canónico (en este caso example.com). Luego se realiza una segunda búsqueda DNS utilizando el nombre canónico para encontrar la dirección IP.

¿Por qué existen los registros CNAME?

Los registros CNAME permiten al propietario de un dominio dirigir solicitudes para varios subdominios a una única dirección IP. Una vez que la solicitud llega a la dirección IP, el servidor web determinará exactamente qué página se solicitó y proporcionará ese contenido. Continuando con nuestro ejemplo de una solicitud para search.example.com, cuando la solicitud llega a la dirección IP correcta para example.com, el servidor web lee el sitio web original solicitado (search.example.com) y devuelve la página de búsqueda. Un proceso similar ocurre cuando un usuario solicita support.example.com.

Los registros CNAME también permiten que los errores comunes sean redirigidos, como cuando una solicitud para example.net redirige al usuario a example.com.

Las entradas DNS para estos nombres alternativos podrían mapearse directamente a la dirección IP utilizando un registro DNS básico en lugar de un registro CNAME. Pero si la dirección IP cambia, todos estos registros tendrían que ser actualizados. Al apuntar todos los nombres alternativos al nombre canónico, solo se necesitaría actualizar un único registro DNS (y por lo tanto la dirección IP). Tener registros CNAME facilita el mantenimiento del DNS y reduce la probabilidad de errores.

¿Son seguros los registros CNAME?

Cualquier entrada DNS, incluido un registro CNAME, es vulnerable a varios tipos de ataques. Los términos más comunes para estos ataques son secuestro, suplantación y envenenamiento de caché. El método exacto de estos ataques puede variar, pero todos buscan redirigir la solicitud de un usuario para un sitio web legítimo a un sitio alternativo (a menudo suplantado) de la elección del atacante. La redirección puede ser para phishing, para servir anuncios o recolectar datos, o para censurar contenido. (El Brave glosario de privacidad para DNS tiene más información sobre estos riesgos de seguridad.)

Dos ataques comunes contra los registros CNAME se llaman ataques de “cloaking” y de “nombre colgante”. En un ataque de cloaking, un hacker pone un registro CNAME engañoso en la tabla DNS para burlar los bloqueadores de anuncios que rechazan anuncios de terceros y rastreadores comparando las solicitudes DNS con una lista conocida de dominios no deseados. Un registro CNAME camuflado puede parecer muy similar a un nombre que estaría asociado con el nombre canónico de un sitio legítimo. Otra táctica de cloaking es cambiar constantemente el nombre canónico que el registro CNAME devuelve, manteniéndose así un paso adelante de los datos del bloqueador sobre qué dominios bloquear. Si el bloqueador no puede detectar el cloaking, el contenido no deseado se carga en el navegador del usuario.

Un registro CNAME colgante es uno que era legítimo pero que ha sido abandonado, quizá porque el sitio original fue eliminado o renombrado. Un caso común de esto es una tienda en un mercado, por ejemplo example.etsy.com. Cuando el vendedor establece su tienda “example”, se añade un registro CNAME a la tabla DNS que mapea “example.etsy.com” al nombre canónico “etsy.com”. Si el vendedor cierra la tienda y el registro CNAME no se elimina de la tabla DNS, este registro se convierte en un nombre colgante y puede ser tomado por hackers. Cualquiera que luego intente visitar “example.etsy.com” será redirigido a un sitio de la elección del hacker.

Protecciones contra el hacking de CNAME

El DNS fue diseñado originalmente en los primeros días de Internet. Sus creadores no previeron las amenazas de actores maliciosos que enfrentamos hoy, por lo que no incluyeron medidas de seguridad en su diseño. Los ataques DNS, incluidos los de registros CNAME, pueden ser muy difíciles de detectar. Sin protecciones integradas dentro del DNS, depende de los propietarios de sitios web y usuarios mantenerse alerta y usar herramientas disponibles para protección.

Los propietarios de sitios web pueden tomar varias medidas para proteger los datos de su tabla DNS contra ataques, incluyendo:

- Use un protocolo llamado DNSSEC (para Extensiones de Seguridad del Servidor de Nombres de Dominio) para agregar una firma digital a una entrada en la tabla DNS, verificando que el registro sea auténtico. Este paso de autentificación evita que los usuarios del sitio web sean dirigidos al sitio equivocado.

- Monitorizar el tráfico del sitio para detectar cambios repentinos. Si el número de visitas disminuye repentinamente o de manera significativa, puede indicar que sus registros DNS han sido secuestrados de alguna manera y los posibles visitantes están siendo redirigidos.

- Revisar periódicamente las entradas DNS para asegurarse de que no hayan sido cambiadas.

También hay cosas que puedes hacer para evitar ser dirigido al sitio web incorrecto y para protegerte si conectas a contenido malicioso:

- Usar una VPN, especialmente cuando estás en una conexión Wi-Fi pública. Esto puede proteger contra ataques de intermediario que puedan intentar interceptar el tráfico entre tú y el servidor DNS.

- Cuando se cargue un sitio web, verifica que sea el que querías. Incluso si parece correcto, asegúrate de que la dirección web real sea la correcta (por ejemplo, “example.com” y no “examplllle.com”). Verifique la barra de direcciones del navegador en busca de “https://” (no “http://”).

- Mantén todo el software, incluido el software antivirus, actualizado. Esto puede ayudar a prevenir que malware se instale si terminas en un sitio malicioso.

- Si no confías en tu ISP, y puedes encontrar un servidor DNS alternativo en el que sí confías, configura tu dispositivo para usar este alternativo en su lugar.

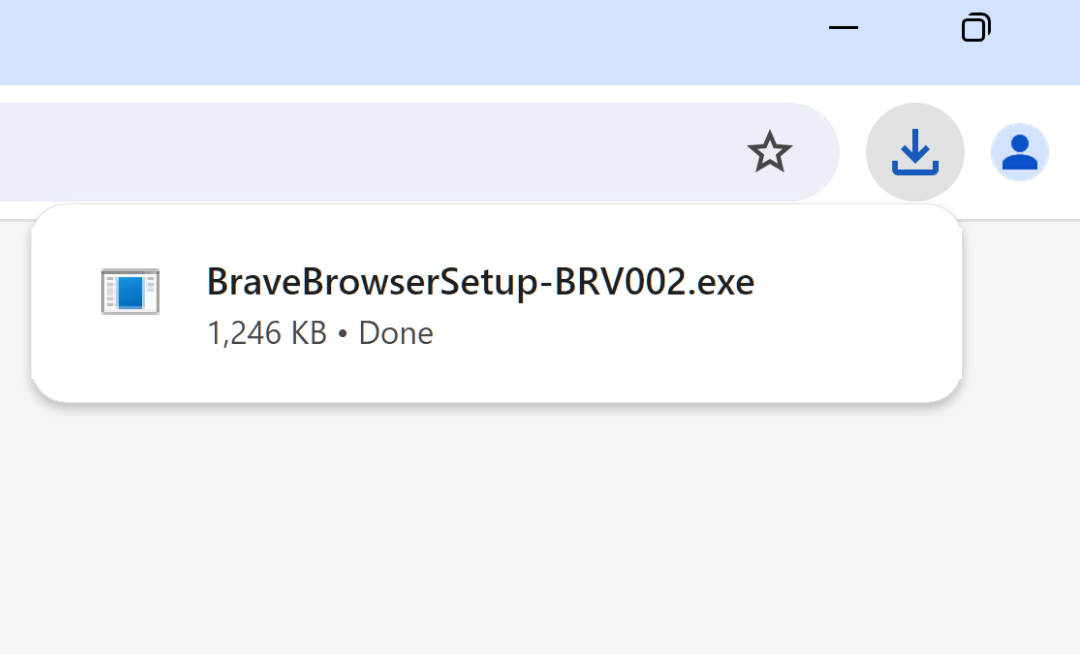

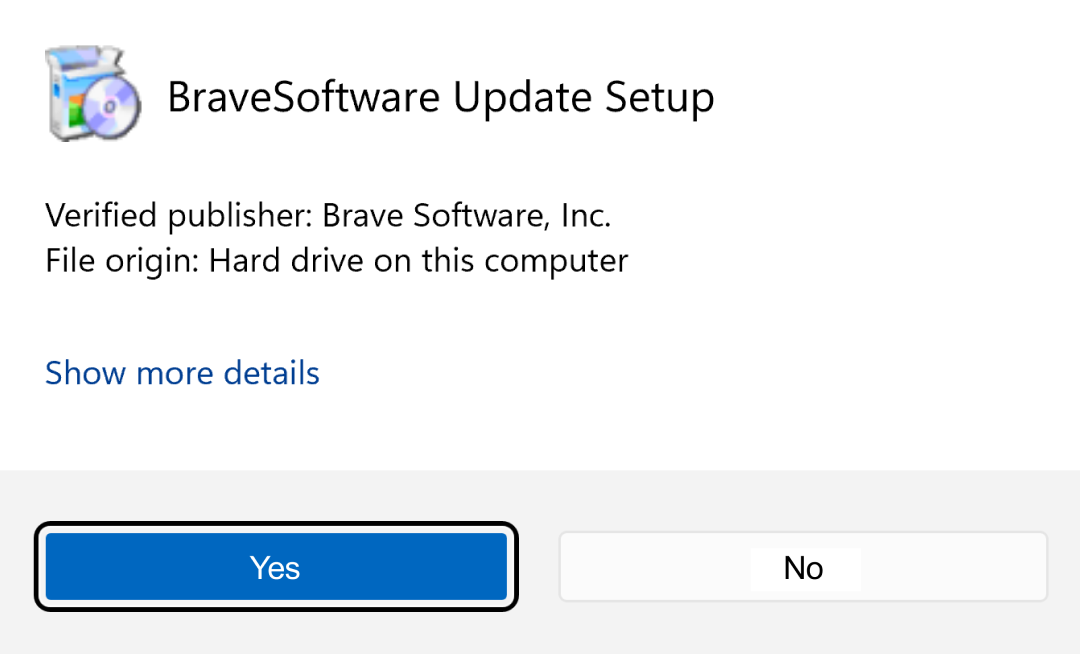

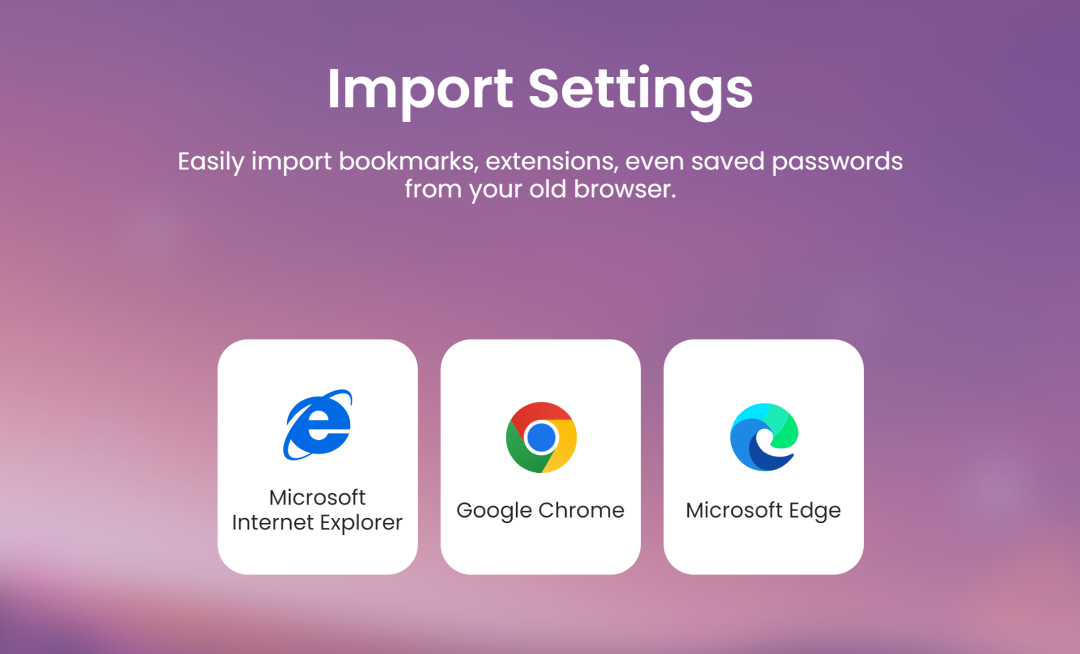

- Usa el navegador Brave—sus capacidades mejoradas de bloqueo de anuncios y bloqueo de rastreadores proporcionan mayor seguridad contra el camuflaje CNAME.