Glosario de términos relacionados con la privacidad en Internet

Violación de datos

¿Qué es una violación de datos?

El acceso o divulgación no autorizados de información sensible, a menudo debido a un ataque cibernético o error humano. Las violaciones ocurren cuando los datos almacenados en un sistema (a menudo de una empresa o gobierno) terminan en manos no autorizadas. Una violación de datos puede ser perjudicial tanto para los propietarios de la base de datos como para las personas cuyos datos fueron divulgados.

Una violación de datos puede resultar del robo físico de hardware, o de un sofisticado pirateo (a veces incluso como un “trabajo interno”). Los datos comprometidos son usualmente sensibles—por ejemplo, propiedad intelectual corporativa, secretos gubernamentales, o datos de clientes como números de tarjetas de crédito—y se utilizan para obtener ganancias financieras. Pero los datos también pueden ser utilizados para propósitos sociales o políticos.

¿Cómo ocurre una violación de datos?

Una violación de datos puede ocurrir cuando un pirata informático aprovecha una debilidad en los sistemas de ciberseguridad de una empresa. Puede ser tan simple como una laptop robada que contiene información sensible no asegurada o credenciales de acceso. O un empleado podría divulgar accidentalmente datos a la persona equivocada, o incluso filtrar intencionalmente datos a un periodista u otra organización. Phishing e ingeniería social también se usan comúnmente para robar credenciales de inicio de sesión que proporcionan acceso a los datos.

¿Para qué se utilizan los datos?

Los datos personales—nombres, números de seguridad social, números de tarjetas de crédito, información de salud y bancaria, credenciales de inicio de sesión, y más—pueden utilizarse para robar de las cuentas de una persona, o venderse en línea. Datos clasificados corporativos y gubernamentales pueden ser robados con fines de denuncia de irregularidades o chantaje. A veces, los datos robados nunca se hacen públicos, pero la amenaza de hacerlo es suficiente para extorsionar pagos de rescate.

Para una empresa que experimenta una filtración, los costos pueden incluir multas, acuerdos y honorarios legales, daños a la reputación y pérdida de clientes. Según un estudio reciente, el costo promedio de una violación para una empresa es de aproximadamente 1.5 millones de USD. Un ataque de ransomware puede costar aún más, ya que también incluye el precio del rescate.

Los costos financieros de una violación son grandes, pero los costos de tiempo y estrés emocional en una persona cuyos datos personales son comprometidos también pueden acumularse.

¿Qué hacen las organizaciones para proteger sus datos?

Para proteger los datos, las organizaciones adoptan buenas prácticas de ciberseguridad como limitar quién tiene acceso a datos sensibles, y usar protocolos de inicio de sesión mejorados como autenticación multifactor. También capacitarán a los empleados sobre las amenazas de ingeniería social y cómo asegurar dispositivos físicos como laptops o teléfonos.

Recientemente, ha habido una presión creciente sobre las empresas para limitar la cantidad de datos que recopilan y almacenan. Esto tiene efectos positivos con respecto tanto a la privacidad como a la seguridad. Cuantos menos datos se expongan cuando ocurra una violación, menos daño habrá para todos los involucrados.

Regulaciones que abordan las violaciones de datos

Algunos gobiernos requieren notificación cuando se descubre una violación, con reglas variables sobre qué tan rápido se entrega la notificación, niveles de multas y remediación disponible para los individuos. Estas regulaciones generalmente no se aplican a los datos encriptados, ya que los datos encriptados no son legibles y por lo tanto no representan un riesgo.

Algunas de las regulaciones más importantes que han surgido en los últimos años incluyen:

- RGPD: requiere notificación de una violación al departamento gubernamental correspondiente dentro de las 72 horas, y notificación a los individuos “sin demora indebida.” Las multas por no hacerlo pueden ser de 10 millones o 20 millones de euros, o más, y varían según la “naturaleza, gravedad y duración” de la violación.

- CCPA: requiere notificación dentro de 72 horas a los individuos, y al gobierno si afecta a una población suficientemente grande. Las multas son pagaderas directamente a los individuos afectados y, por lo tanto, pueden acumularse significativamente si la violación de datos es grande.

- HIPAA: requiere notificación al Departamento de Salud y Servicios Humanos de EE. UU. y a los individuos dentro de los 60 días. Las multas se basan en la gravedad y el número de individuos involucrados, y varían de $100 a $50,000 por cada violación individual, hasta $1.5 millones.

- CIRCIA (Cyber Incident Reporting for Critical Infrastructure Act): una ley de EE. UU. que requiere que ciertos sectores empresariales notifiquen al Departamento de Seguridad Nacional dentro de las 72 horas de una violación.

Qué hacer si recibes una notificación de violación

Si recibes una carta o email de que tus datos personales pueden haber estado involucrados en una violación, el primer paso es asegurarte de que sea legítimo, y no una estafa de phishing. Si es real, entonces debes tomar las acciones sugeridas y registrarte para cualquier monitoreo de crédito gratuito que pueda ser ofrecido. Además, asegúrate de hacer lo siguiente:

- Cambia tu contraseña en ese sitio de inmediato, así como en cualquier otro sitio donde uses la misma contraseña. Cambia los PIN en las tarjetas de crédito o débito afectadas, y en cualquier otra carta que tenga el mismo PIN. Y establece contraseñas y PIN fuertes y únicos en el futuro.

- Revisa la fecha de la filtración y revisa la actividad de las cuentas afectadas en esa fecha o después. Busca actividades inusuales como un cambio de dirección, número de teléfono o detalles de facturación.

- Ten en cuenta que no todas las filtraciones se encuentran rápidamente, puede haber un retraso entre cuando tus cuentas fueron comprometidas y cuando te notificaron. Por lo tanto, debes repetir periódicamente esta revisión de la actividad de la cuenta y estar atento a actividades inusuales futuras verificando de cerca los extractos mensuales.

- Guarda la carta de notificación de la violación de datos, en caso de que necesites prueba en el futuro de que tus datos fueron comprometidos.

- Presenta alertas de fraude en las principales oficinas de crédito para protegerte contra alguien que use datos robados para obtener un préstamo o una tarjeta de crédito a tu nombre.

¿Cómo puedo proteger mi información personal?

No hay mucho que puedas hacer como individuo para proteger tus datos una vez que están en la base de datos de alguien más—generalmente, debes confiar en que el propietario de los datos practique buena ciberseguridad. Sin embargo, puedes tener cuidado sobre dónde y cuándo proporcionar tus datos personales, para que estén menos expuestos a una violación de datos en primer lugar:

- Usa contraseñas diferentes para cada sitio y aplicación. Usa un Gestor de contraseñas para almacenar de forma segura todas tus contraseñas y generar contraseñas aleatorias y únicas para cada cuenta y sitio web que accedes. Si todas tus contraseñas son diferentes, una filtración que exponga una contraseña solo comprometerá esa cuenta.

- Minimiza la cantidad de lugares donde se almacenan tus datos, para así reducir la posible exposición al robo de datos. Por ejemplo, configura pagos automáticos a través del sistema de pago de facturas de tu banco en lugar de en cada sitio web de las cuentas. Esto reduce la cantidad de bases de datos en las que se almacena la información de tu cuenta bancaria.

- Habilita la autenticación de dos factores (2FA) o la autenticación multifactor en cada cuenta que la respalde. (Esto usualmente es un código numérico único de una sola vez que también se requiere antes de que puedas obtener acceso a tu cuenta en un sitio o aplicación). Incluso si una filtración de datos expone tu contraseña, aquellos que obtienen tu contraseña no tendrán tu segundo factor y, por lo tanto, aún serán bloqueados para acceder a tus cuentas.

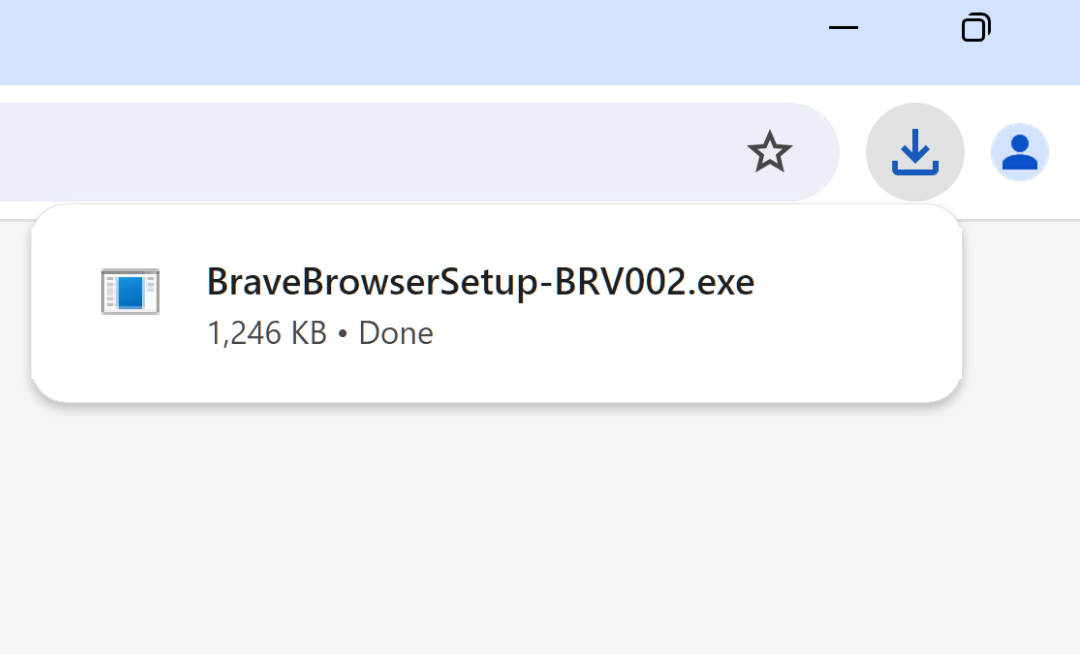

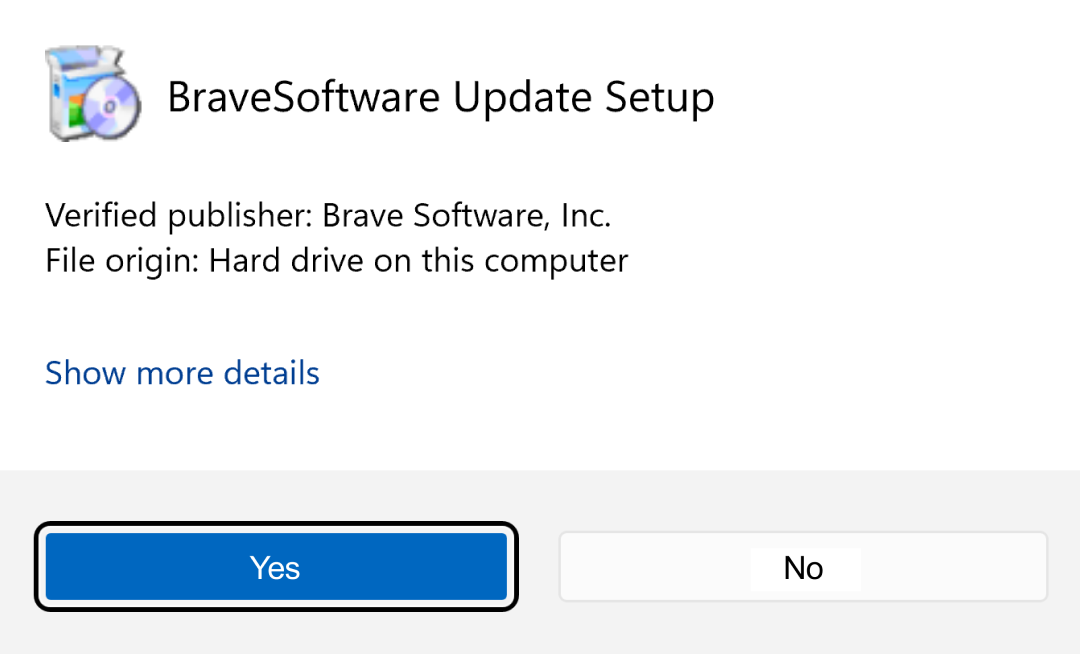

Usar un navegador con protecciones fuertes de privacidad y seguridad, como el navegador Brave, también limitará el riesgo de que tus datos lleguen a manos equivocadas:

- El navegador Brave incluye Safe Browsing, que puede ayudar a prevenir violaciones de datos al proteger contra sitios web maliciosos.

- El bloqueador de anuncios incorporado de Brave—Escudos de Brave—puede bloquear anuncios maliciosos y engañosos, en parte a través del uso de listas de filtros. También es más seguro que las extensiones del navegador, que pueden introducir nuevos riesgos de seguridad.

- Brave actualiza automáticamente las conexiones al HTTPS más seguro. Verifica que la URL comience con https:// (no “http://”). Esto indica que tus datos están encriptados durante la transferencia. Aunque esto no es una garantía de que tus datos se almacenen encriptados, podría mejorar las probabilidades.