¿Qué es la ciberseguridad?

La ciberseguridad es la práctica de proteger dispositivos de computación y redes contra amenazas externas. Para los propósitos de este artículo, “ciberseguridad” se refiere a las prácticas que los profesionales de TI y de seguridad utilizan para proteger los sistemas de los que están a cargo, o a grupos enteros de empleados. El término relacionado “seguridad” es más general y también puede referirse a las prácticas que un individuo podría tomar para permanecer seguro en línea o que un negocio podría usar para asegurar los edificios que utilizan.

¿Cuáles son las amenazas de ciberseguridad?

Los dispositivos y redes conectados a Internet están constantemente bajo amenaza de entidades maliciosas. Estos intrusos van desde hackers solitarios hasta agencias de inteligencia nacional. Sus objetivos varían ampliamente, pero se pueden agrupar en varias categorías comunes:

- Recoger información privada. Hay muchos tipos de información privada, todos los cuales pueden ser el objetivo de los hackers—contraseñas, números de tarjetas de crédito, mensajes, documentos legales, y así sucesivamente. Un hacker podría robar los mensajes personales de alguien y luego chantajear a la persona, o publicar los mensajes para dañar la reputación de la persona. Podrían hacer lo mismo con los secretos comerciales de una empresa. Las agencias de inteligencia intentan robar secretos de agencias rivales y monitorear a personas y grupos que consideran de interés o peligrosos.

- Ganancia financiera. El ejemplo más sencillo de hackear para ganar dinero es simplemente robar dinero entrando en una cuenta bancaria. Otro ejemplo es el ransomware: software malicioso que encripta tu dispositivo, básicamente “bloqueándolo” y dejándolo inservible; el operador de ransomware ofrecerá desencriptar (o “desbloquear”) tu dispositivo a cambio de un pago. Otros ataques menos complicados utilizan spam para engañar a los usuarios que actúan como soporte al cliente, de modo que la víctima pague al hacker.

- Disrupción. Un ejemplo común de esta categoría son los ataques de denegación de servicio (DoS): inundar un sitio web con tráfico, lo que satura y bloquea el sitio para todos los usuarios. El atacante no necesariamente gana algo; su objetivo puede ser simplemente crear caos o ganar credibilidad dentro de las comunidades de hackers clandestinas.

En términos generales, hay dos métodos por los cuales los hackers intentan lograr estos objetivos:

- Aprovechando fallos en el software y la configuración del software. Por ejemplo, un hacker podría explotar un fallo en una app de correo electrónico para instalar malware en el dispositivo de alguien enviándoles un archivo adjunto malicioso. El malware puede entonces dar al hacker acceso al dispositivo de la persona.

- Manipulando a las personas para que hagan cosas que no deberían. Esto a menudo se llama “ingeniería social,” y puede involucrar engaños, amenazas o sobornos. Por ejemplo, un hacker podría intentar robar la contraseña de un empleado de la empresa llamándolos, haciéndose pasar por un trabajador de soporte técnico de la empresa, y directamente pidiendo la contraseña al empleado.

¿Por qué es importante la ciberseguridad?

Los datos que una empresa o persona posee pueden ser un activo muy valioso para ellos y un objetivo valioso para los intrusos. A menudo, los datos de una empresa incluyen la información personal de sus usuarios o clientes, y esas personas están indirectamente en riesgo debido a filtraciones de seguridad que permiten a un intruso robar o destruir esos datos.

Si los datos de usuarios o clientes se ven comprometidos en una filtración, también pueden ser perjudicados: Su información privada puede ser expuesta, incluyendo mensajes privados, contraseñas o números de tarjetas de crédito. En la sociedad moderna, todos corremos este riesgo: Es prácticamente imposible pasar por la vida sin que tu información personal sea almacenada en forma electrónica en algún lugar.

Una mala ciberseguridad puede exponer a una empresa a riesgos financieros y, más recientemente, legales. Si sufren una filtración que se hace pública, su reputación puede sufrir y pueden perder negocios (lo que es por lo que algunas empresas pueden intentar ocultar una filtración). Si los secretos comerciales u otra información confidencial de la empresa se ven expuestos, su negocio puede verse afectado. Pueden ser responsables bajo leyes o regulaciones, dependiendo de dónde operen.

¿Cuáles son las prácticas de ciberseguridad?

- Configurar adecuadamente las redes de la organización y la infraestructura de TI. Esto puede incluir restringir las formas disponibles para acceder a las redes desde dentro y fuera de la organización (como con una VPN), e instalar sistemas de detección de intrusos.

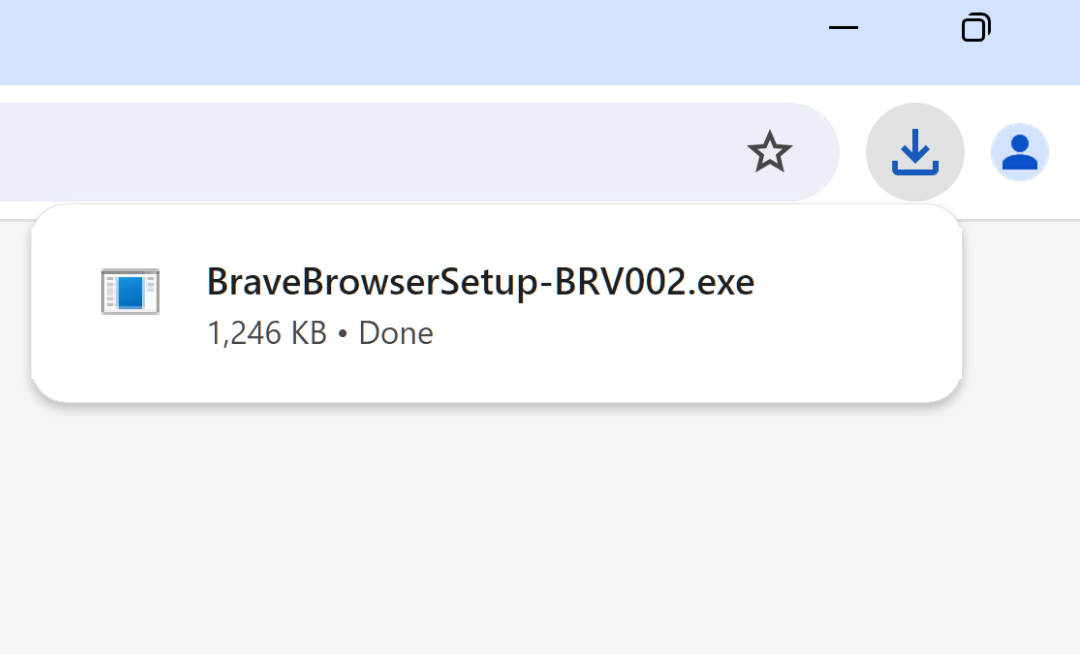

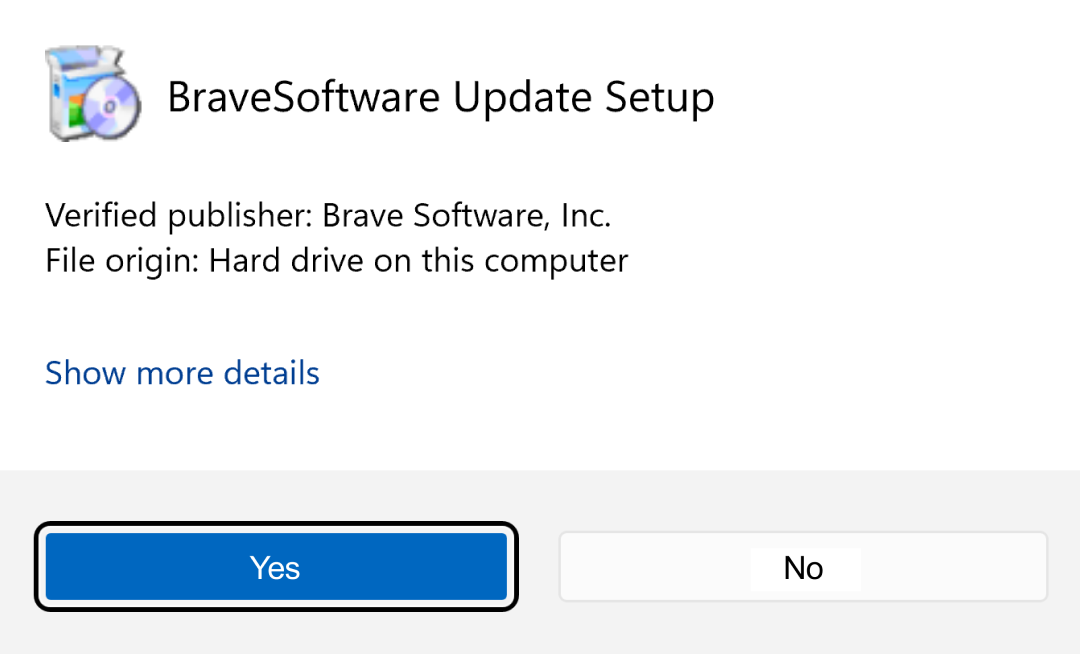

- Mantener todo el software actualizado para asegurar que se apliquen los arreglos de seguridad tan pronto como estén disponibles.

- Asegurarse de que los datos se almacenen de manera segura. Esto incluye asegurarse de que los datos están encriptados, restringiendo el acceso para que los empleados solo puedan acceder a los datos que necesitan para sus trabajos, y asegurándose de que todos los accesos estén registrados.

- Responder a posibles filtraciones evaluando lo que ocurrió, reparando el daño y tomando medidas para evitar que una filtración similar vuelva a ocurrir. Las organizaciones también pueden trabajar con las autoridades o con empresas externas para tratar de determinar quién fue el responsable de la filtración.

- Trabajar con empresas de seguridad externas para evaluar la ciberseguridad de la organización. Esto a menudo incluye “pruebas de penetración”, en las cuales la empresa externa actúa como un intruso, intenta ingresar a los sistemas de la organización y ayuda a la organización a solucionar cualquier problema que encuentren.

- Educar a los empleados sobre las mejores prácticas para la seguridad, y establecer políticas para asegurarse de que se sigan esas mejores prácticas. Esto puede incluir reglas sobre la elección de contraseñas más largas, el uso de autenticación multifactor, la identificación y eludir intentos de phishing, y mantener el software actualizado.