Qu’est-ce qu’un rootkit ?

Un rootkit est généralement (mais pas toujours) un type de logiciel malveillant conçu pour donner à quelqu’un d’autre, comme un pirate informatique, le contrôle d’un appareil ou de ses logiciels. Un rootkit peut masquer sa présence à l’utilisateur de l’appareil, même lorsqu’il fonctionne activement. Il peut être difficile, voire impossible, de réparer un appareil, qu’il s’agisse d’un ordinateur, d’un téléphone ou d’une tablette, une fois qu’un rootkit malveillant est installé.

Le mot rootkit est une combinaison des termes « root » (synonyme d’administrateur ou d’administrateur système) et « kit » (argot pour un ensemble d’outils logiciels). Ainsi, rootkit signifie un ensemble d’outils logiciels qui fournit un accès administrateur à distance. Une fois qu’un installateur de rootkit obtient l’accès administrateur, la personne (ou le groupe ou le bot) qui l’a installé peut faire ce qu’elle veut sur l’appareil. Cela inclut l’accès aux fichiers, l’installation ou la modification de programmes, voire l’attaque d’autres systèmes. Le rootkit crée une « porte dérobée » qui reste ouverte pour une utilisation continue par son installateur.

À quoi servent les rootkits ?

Occasionnellement, les rootkits sont installés à des fins légitimes, surtout dans la réalité actuelle du travail à distance. Un rootkit système peut donner au personnel informatique d’une organisation l’accès à distance aux ordinateurs ; une manière facile de mettre à jour des programmes, résoudre des problèmes, etc. Un rootkit peut également être une fonctionnalité de sécurité, s’il permet au personnel informatique d’accéder à distance à un appareil perdu ou volé, et d’effacer des données sensibles avant qu’elles ne tombent entre de mauvaises mains.

La plupart des rootkits, cependant, sont des logiciels malveillants. Ils peuvent être utilisés de nombreuses façons, notamment pour :

- Voler des données du stockage sécurisé

- Installer un rançongiciel (ransomware)

- Placer un keylogger et ainsi voler des identifiants de connexion ou d’autres données sensibles

- Transformer un ordinateur en bot pour un botnet

- Désactiver d’autres logiciels comme les programmes antivirus et anti-logiciels malveillants

Avec un accès rootkit, un pirate peut installer plus de logiciel malveillant ultérieurement. Les rootkits peuvent être conçus pour infiltrer à différents niveaux, chacun avec son propre point d’infection et ses capacités différentes pour un pirate informatique :

- Un rootkit d’application infecte les fichiers logiciels des applications et permet au pirate d’accéder à votre ordinateur chaque fois que vous utilisez le programme infecté

- Un rootkit en mode noyau cible le cœur de votre système d’exploitation. Il donne au pirate l’accès à tous vos fichiers, et même la capacité d’altérer la fonctionnalité de votre appareil

- Un rootkit firmware ou matériel s’infiltre dans votre disque dur, le rendant particulièrement habile à installer des keyloggers et difficile à détecter

- D’autres variétés de rootkits incluent le chargeur d’amorçage, la mémoire et le virtual

Comment un rootkit s’installe-t-il sur mon ordinateur ?

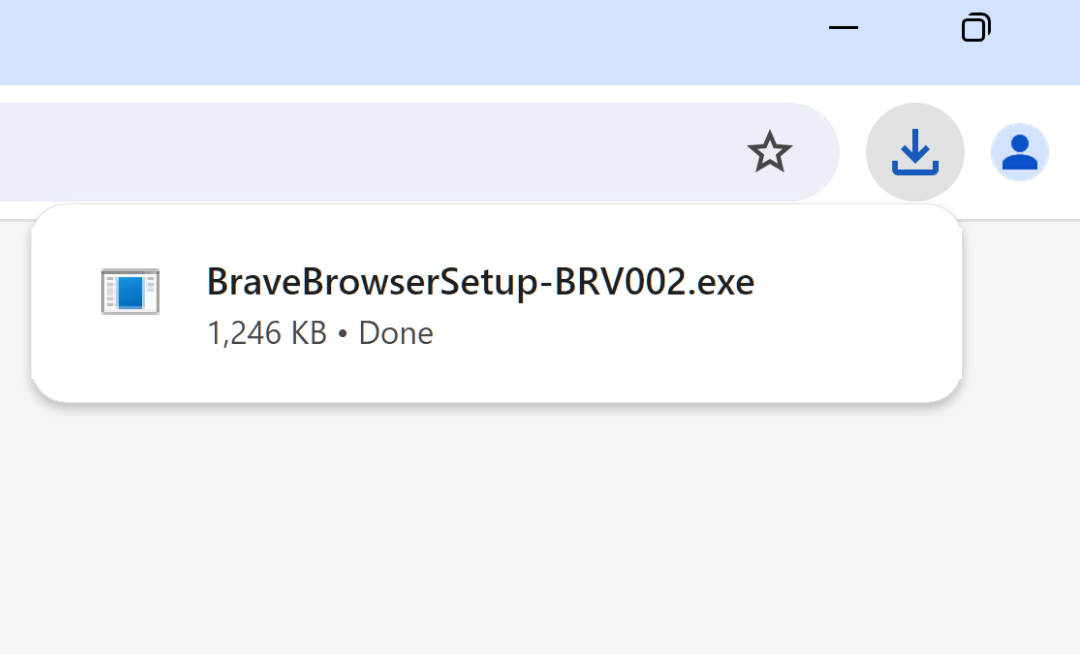

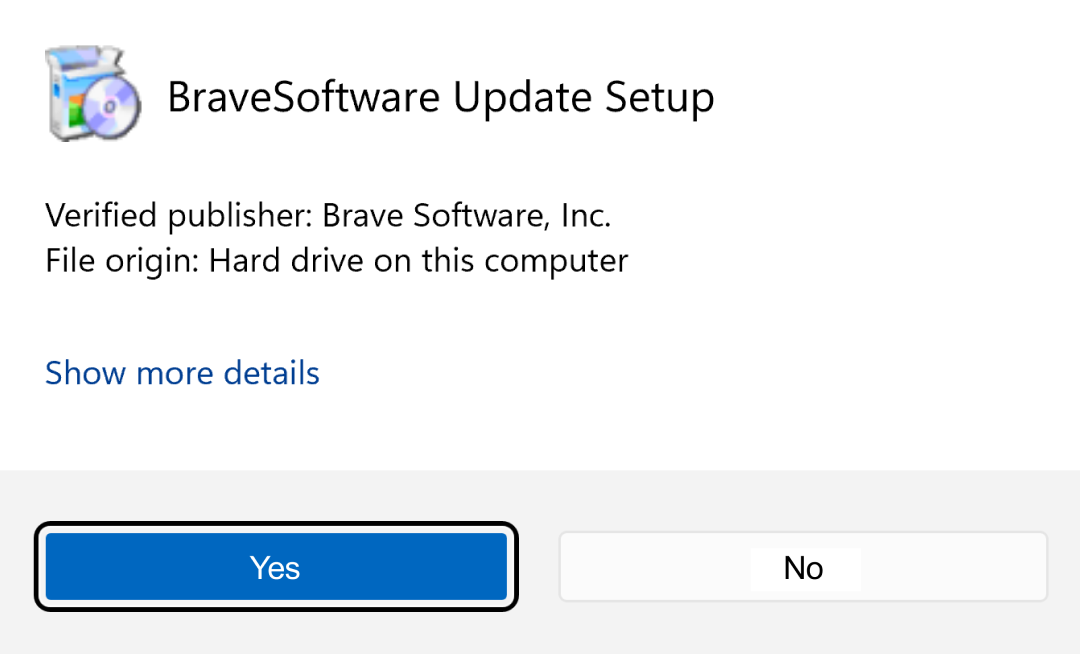

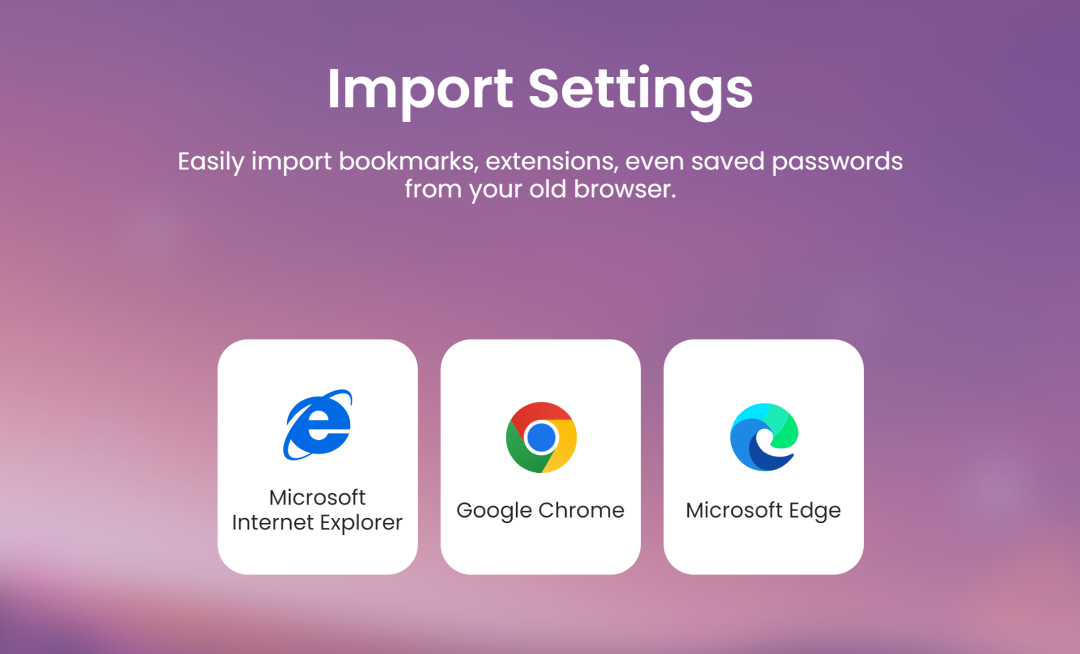

En général, un rootkit s’installe sur un ordinateur via une ruse de ingénierie sociale qui trompe un individu en l’incitant à installer ou « mettre à jour » un logiciel. Le programme de rootkit peut également être déployé lorsque quelqu’un ouvre une pièce jointe infectée ou installe une extension de navigateur tiers ou une application téléphonique non sécurisée.

Certains packages rootkit exploitent les vulnérabilités de sécurité. Ils peuvent aussi se propager parmi des appareils partageant un réseau. Par exemple, un pirate peut tirer parti des niveaux de sécurité plus bas souvent trouvés sur les appareils de l’Internet des objets (IdO). Le pirate pourrait pirater des appareils intelligents, installer le logiciel malveillant rootkit, puis laisser le rootkit se propager à d’autres appareils plus sécurisés (comme les ordinateurs sur le même réseau que l’appareil intelligent infecté).

Comment savoir s’il y a un rootkit sur un appareil

Un logiciel antivirus peut ou non détecter l’installation d’un rootkit, en partie parce qu’un rootkit donne au pirate la capacité de désactiver les outils antivirus (et leurs mécanismes de détection correspondants). Le succès du logiciel antivirus dépend de plusieurs facteurs, comme le niveau d’infection et la sophistication du rootkit, ainsi que la qualité du logiciel antivirus. Si possible, recherchez un logiciel antivirus qui inclut spécifiquement la détection des rootkits.

Puisque les logiciels antivirus ne peuvent pas être comptés pour trouver tous les rootkits, la meilleure façon de détecter une possible infection est l’observation simple. Vous pouvez remarquer que votre système devient non réactif ou plante plus souvent, ou qu’il a généralement des performances plus lentes. Vous pouvez réaliser que votre logiciel antivirus n’a pas fonctionné depuis un certain temps, que votre connexion Internet est erratique, ou que vos paramètres d’interface utilisateur ont été modifiés. Tous ces symptômes peuvent indiquer que des programmes que vous n’avez pas initiés sont en cours d’exécution et utilisent des ressources (mémoire, bande passante) ; dans ces cas, un rootkit peut en être la cause.

Suppression d’un rootkit

Les rootkits peuvent être difficiles à éliminer, certains types plus que d’autres. Voici quelques méthodes de suppression :

- Un rootkit d’application est parfois encore détectable par un logiciel antivirus, et peut être supprimé en réinstallant une version propre du logiciel infecté

- Un rootkit de mémoire peut être supprimé en redémarrant l’appareil, ce qui efface la mémoire de l’appareil

- Les rootkits en mode noyau (qui résident au niveau du système d’exploitation de l’appareil) ne peuvent être supprimés qu’en réinstallant l’OS

- Un rootkit de micrologiciel peut même nécessiter le remplacement du matériel

Que puis-je faire pour me protéger contre les rootkits ?

Parce qu’il peut être très difficile de supprimer un rootkit, il est très important d’empêcher les rootkits d’entrer dans vos appareils. Il y a plusieurs choses que vous pouvez faire pour vous protéger, comme :

- Utilisez un logiciel antivirus qui inclut une analyse de rootkits.

- Mettez à jour tous les logiciels (comme votre antivirus), ce qui peut aider à empêcher des logiciels malveillants comme les rootkits d’être installés. Ceci est particulièrement important pour votre système d’exploitation, qui vous avertira souvent lorsqu’il doit être mis à jour.

- Évitez le hameçonnage et autres arnaques ; si vous cliquez sur un lien, vérifiez que l’adresse du site est correcte (par exemple, « example.com » et non « exampel.com »), et que votre barre d’adresse du navigateur a « https:// ». Le navigateur Brave met automatiquement à niveau les connexions vers le plus sécurisé HTTPS.

- Activez la fonctionnalité de « navigation sécurisée » (Safe Browsing) dans votre navigateur web. Tous les principaux navigateurs, comme Brave, prennent en charge cette fonctionnalité ; ils peuvent vous avertir si vous êtes sur le point de visiter un site de hameçonnage connu où des logiciels malveillants peuvent se cacher.

- Sur les appareils mobiles, n’installez des applications que depuis l’App Store officiel. Sur les appareils de bureau ou portables, n’installez des applications et extensions que depuis le magasin officiel, ou à partir de sociétés réputées.

- Mettez à jour les mots de passe par défaut qui accompagnent les appareils intelligents. Un appareil avec le mot de passe par défaut est facile à pirater et installer des logiciels malveillants comme les rootkits.

- Si vous pensez qu’un appareil intelligent fonctionne mal et peut être infecté, effectuez une réinitialisation d’usine.