Glossaire relatif à la confidentialité

Keylogger

Qu’est-ce qu’un keylogger ?

Un keylogger est un type de logiciel ou de matériel utilisé pour surveiller et enregistrer les frappes sur un ordinateur ou un appareil. Un keylogger peut être installé et fonctionner avec ou sans l’autorisation de l’utilisateur de l’appareil. Le résultat est un fichier lisible, contenant tout ce que l’utilisateur de l’appareil a tapé. Ce fichier peut ensuite être transmis à une autre personne.

Les keyloggers enregistrent tout ce qu’un utilisateur tape, que ce soit dans des navigateurs, des programmes ou des applications. Des éléments comme les noms de sites web, les conversations de messagerie instantanée et les informations de connexion sont tous recueillis et stockés dans des fichiers qui sont ensuite envoyés à quelqu’un d’autre, généralement à la personne responsable de l’installation du keylogger. Le logiciel de keylogger peut également inclure la capacité de prendre des captures d’écran et d’accéder à la caméra et au microphone de l’appareil.

Comment fonctionne un keylogger ?

Un programme de keylogger fonctionne en arrière-plan sur un appareil. Il intercepte les signaux entre le clavier et le processeur de l’appareil. Il enregistre toutes les frappes dans l’ordre où elles sont effectuées et les stocke dans un fichier qu’une autre personne peut lire. Par exemple, si vous visitez le site web de votre banque, le fichier enregistrera l’adresse du site que vous tapez ainsi que l’ID de connexion et le mot de passe que vous saisissez.

Un keylogger peut être matériel ou, plus couramment, logiciel. Le logiciel de keylogger peut faire partie d’un package qui prend également des captures d’écran, ce qui peut fournir plus de contexte sur ce qui est tapé et où. Il peut également prendre le contrôle de la caméra de l’appareil (pour surveiller l’activité de frappe et de la souris) et/ou du microphone (pour écouter les conversations).

Certains programmes logiciels peuvent cibler des appareils mobiles tels que les téléphones. Ils peuvent enregistrer les touches sur l’écran, prendre des captures d’écran, et accéder à la caméra et au microphone pour fournir des informations supplémentaires sur ce que fait l’utilisateur.

L’installation de matériel de keylogger nécessite un accès physique à l’appareil. Une petite pièce de matériel est placée entre le clavier et l’appareil. Elle peut être installée en interne, mais est souvent branchée à l’arrière d’un ordinateur de bureau. Elle peut être installée sur des ordinateurs publics, tels que dans une bibliothèque ou un café Internet, pour capturer les informations des utilisateurs inconscients. Il n’est pas nécessaire d’avoir une application matérielle pour keylogger sur des appareils mobiles.

Les keyloggers sont-ils illégaux ?

Le plus souvent, les keyloggers sont installés à des fins illégales. Si un keylogger est installé sans la permission du propriétaire de l’appareil, il est considéré comme un logiciel malveillant illégallogiciel malveillant. Le logiciel de keylogger malveillant peut être installé dans le cadre d’un scénario typique dehameçonnage (ou d’une autre ruse d’ingénierie sociale), où un utilisateur imprudent clique sur un lien qui télécharge un logiciel malveillant. Dans ce cas, le but du keylogger est de voler des informations personnelles. En enregistrant les frappes d’une personne, un keylogger peut capturer des informations de connexion telles que les ID, les mots de passe et les codes PIN. Mais il enregistre également tout autre texte tapé, comme les e-mails, les messages, les numéros de carte de crédit, les numéros de sécurité sociale, etc.

Les keyloggers peuvent également être installés par quelqu’un ayant accès à l’appareil, comme outil pour espionner l’activité d’une autre personne. Une application typique d’espionnage est un conjoint espionnant l’autre. Sur les appareils mobiles, le keylogger peut enregistrer les messages texte, les e-mails et les numéros de téléphone appelés. Il peut même être associé à un logiciel qui suit la localisation. Que cela soit illégal ou non dépend de qui possède l’appareil, et non nécessairement de qui l’utilise.

Quelles sont les utilisations légales des keyloggers ?

Les keyloggers sont légaux si la personne qui installe le logiciel ou le matériel est le propriétaire ou le fabricant de l’appareil. Les entreprises peuvent installer des keyloggers sur les ordinateurs portables de la société pour évaluer la productivité d’un employé. Les fabricants de logiciels peuvent utiliser des keyloggers pour enregistrer les interactions des utilisateurs avec leurs programmes afin d’évaluer les performances ou de résoudre des bugs. Une autre utilisation légale courante consiste pour les parents à installer un keylogger sur un appareil pour surveiller l’activité de leurs enfants.

Un autre critère pour que l’utilisation d’un keylogger soit légale est que les données collectées par le keylogger ne soient pas utilisées de manière criminelle. Un consentement explicite et clair de l’utilisateur pour cette collecte de données n’est requis que lorsque la loi l’exige, ce qui n’est pas fréquent. Des lois comme le RGPD et le CCPA peuvent restreindre l’utilisation des keyloggers dans certaines situations ou au moins redonner le contrôle des données collectées à l’utilisateur.

Qu’est-ce qu’un clavier virtuel ? Protègent-ils contre les keyloggers ?

Un clavier virtuel est une interface de clavier sur un écran tactile ou un autre dispositif d’entrée non physique. Ils sont courants sur les appareils mobiles, mais aussi dans certaines situations sur les ordinateurs avec des claviers physiques. Par exemple, pour les fonctionnalités d’accessibilité ou pour répondre à un besoin multilingue avec un jeu de caractères différent. Le clavier virtuel apparaît sur l’écran et est contrôlé par des actions comme des clics de souris ou le défilement.

Pendant un certain temps, les claviers virtuels offraient une plus grande sécurité contre les keyloggers, car ils utilisent des canaux d’entrée différents de ceux des claviers physiques. Les programmes de keylogger existants qui se concentraient sur les claviers physiques n’accédaient pas à l’activité des claviers virtuels. Mais à mesure que les claviers virtuels devenaient plus courants, les programmes de keylogger devenaient plus sophistiqués. Ils sont maintenant capables d’intercepter les communications entre le logiciel du clavier virtuel et le système d’exploitation, ainsi que de prendre des captures d’écran pour enregistrer chaque clic de souris ou touche de doigt. Ainsi, l’avantage des claviers virtuels a diminué ; ils ne sont plus des défenses fiables contre les logiciels malveillants de keylogger.

Comment savoir si un keylogger est sur mon appareil ?

Un keylogger est plus difficile à détecter qu’un logiciel malveillant régulier car il n’affecte généralement pas les performances. Cependant, il peut être téléchargé avec d’autres logiciels malveillants qui affectent les performances. Les versions inférieures peuvent être détectables par des indicateurs subtils comme une réponse étrange ou lente lors de la frappe ou de l’utilisation d’une souris. Bien que rare, ils peuvent également se révéler par les ressources qu’ils utilisent, comme le CPU ou la mémoire.

Si vous pensez qu’un keylogger fonctionne sur votre ordinateur, vous pourriez peut-être le repérer dans les écrans du gestionnaire des tâches. Par exemple, un écran de démarrage du gestionnaire de tâches peut répertorier tous les programmes qui s’exécutent au démarrage. Si quelque chose semble suspect, vous pouvez le désactiver là-bas.

Comment se protéger contre les keyloggers

Comme les keyloggers sont très difficiles à détecter, la meilleure chose à faire est de se défendre contre leur installation dès le départ:

- Gardez tous les logiciels, comme les logiciels antivirus, à jour. Cela peut aider à empêcher l’installation de logiciels malveillants si vous vous retrouvez sur un site malveillant.

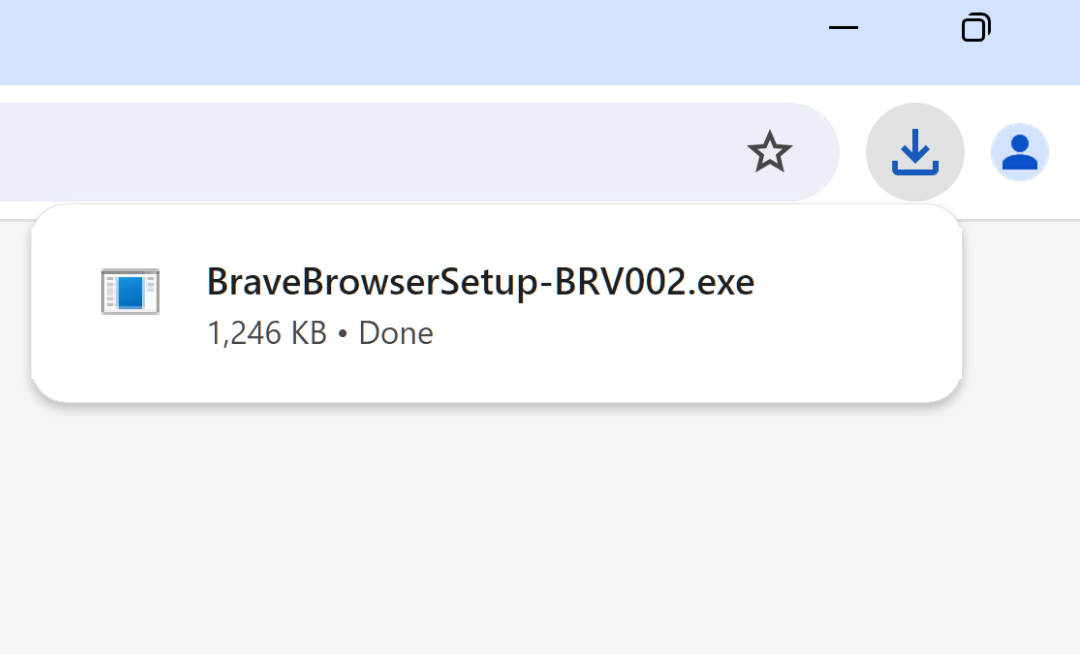

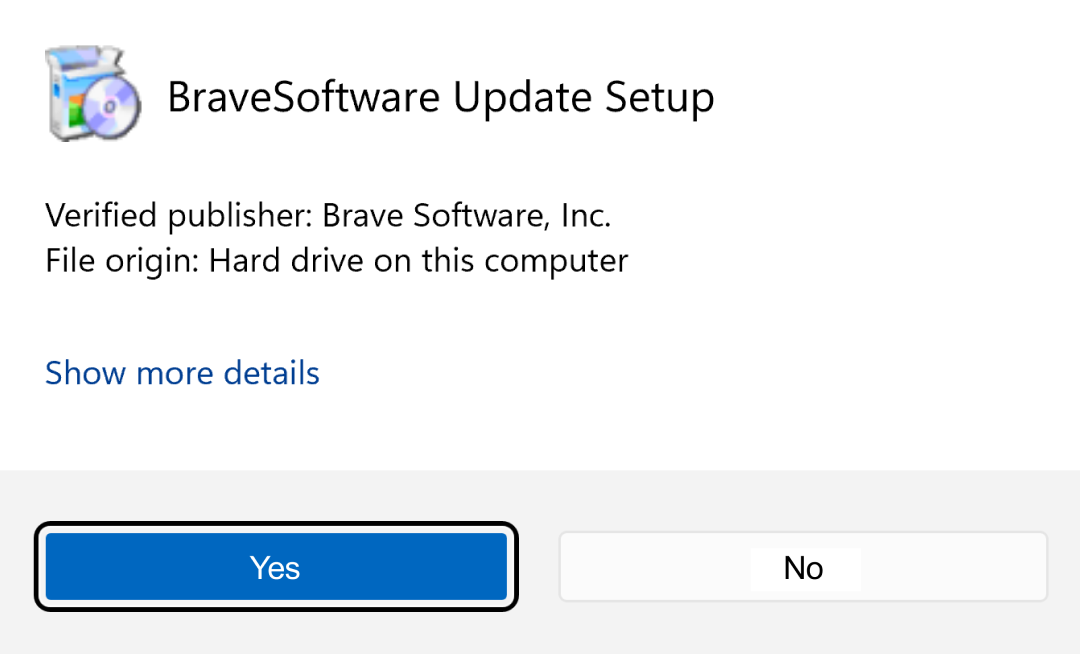

- Évitez le hameçonnage et autres arnaques. Si vous cliquez sur un lien, vérifiez que l’adresse du site Web est correcte (par exemple « example.com » et non « exampel.com »). Vérifiez la barre d’adresse du navigateur pour « https:// » (et non « http:// »). Le navigateur Brave met automatiquement à niveau les connexions vers le plus sécurisé HTTPS.

- Utilisez un code d’accès sur votre téléphone pour empêcher les autres d’y accéder.

Même si un keylogger est installé légalement, les données qu’il collecte sont vulnérables aux violations de données. Réduire la quantité de données collectées peut réduire les risques de sécurité :

- Utilisez un gestionnaire de mots de passe pour remplir automatiquement votre nom d’utilisateur et votre mot de passe, de sorte qu’aucune frappe ne soit effectuée ou enregistrée.

- Utilisez les dispositions des lois telles que CCPA pour demander que les données stockées à votre sujet soient supprimées.